-

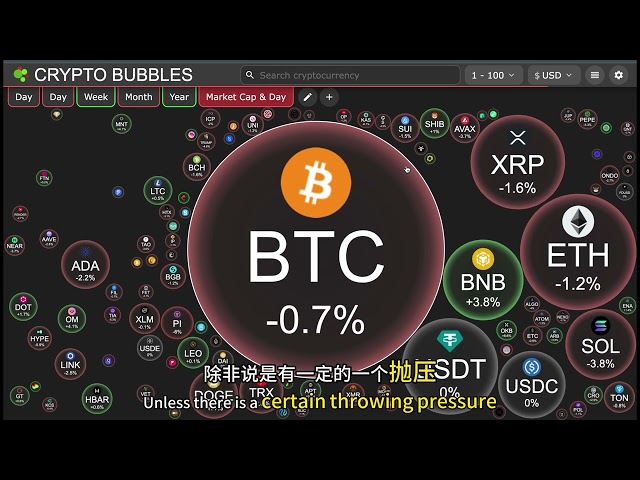

Bitcoin

Bitcoin $83,613.1228

1.16% -

Ethereum

Ethereum $1,913.0863

2.02% -

Tether USDt

Tether USDt $1.0000

-0.01% -

XRP

XRP $2.3403

1.49% -

BNB

BNB $636.1496

6.69% -

Solana

Solana $129.0821

-1.54% -

USDC

USDC $1.0000

0.00% -

Dogecoin

Dogecoin $0.1734

3.08% -

Cardano

Cardano $0.7251

2.13% -

TRON

TRON $0.2147

0.22% -

Pi

Pi $1.3584

-6.25% -

Chainlink

Chainlink $13.8309

1.63% -

UNUS SED LEO

UNUS SED LEO $9.8269

2.56% -

Toncoin

Toncoin $3.4285

1.59% -

Stellar

Stellar $0.2725

2.59% -

Hedera

Hedera $0.1917

3.27% -

Avalanche

Avalanche $18.6757

1.10% -

Shiba Inu

Shiba Inu $0.0...01306

2.59% -

Sui

Sui $2.2971

2.09% -

Litecoin

Litecoin $93.5667

4.66% -

Polkadot

Polkadot $4.3764

4.00% -

MANTRA

MANTRA $6.8171

3.70% -

Bitcoin Cash

Bitcoin Cash $336.6002

2.89% -

Ethena USDe

Ethena USDe $0.9996

-0.01% -

Dai

Dai $1.0000

-0.02% -

Bitget Token

Bitget Token $4.4694

2.49% -

Hyperliquid

Hyperliquid $13.9549

3.91% -

Monero

Monero $209.6631

-0.04% -

Uniswap

Uniswap $6.2461

3.20% -

Aptos

Aptos $5.3848

3.68%

Wie kann ich antworten, wenn der private Schlüssel einer Bitcoin -Brieftasche durchgesickert ist?

Ein durchgesickerter Bitcoin -Privatschlüssel fordert sofortige Maßnahmen: Übertragen Sie Mittel auf eine neue, sichere Brieftasche, wenden Sie sich an relevante Börungen oder Behörden und verbessern Sie die Sicherheitspraktiken, um zukünftige Lecks zu verhindern. Geschwindigkeit minimiert Verluste.

Mar 15, 2025 at 09:31 pm

Schlüsselpunkte:

- Sofortige Handlung ist entscheidend, um ein privates Schlüsselleck zu verdächtigen. Verzögerung erhöht das Risiko eines signifikanten finanziellen Verlusts.

- Die Schwere der Antwort hängt von der Art der Brieftasche und dem Zugangsgrad des Angreifers ab.

- Die Sicherung der verbleibenden Vermögenswerte erfordert eine schnelle Übertragung auf eine neue, sichere Brieftasche.

- Die Berichterstattung über den Vorfall an die zuständigen Behörden und den Austausch kann je nach den Umständen erforderlich sein.

- Prävention durch starke Sicherheitspraktiken ist von größter Bedeutung.

Wie kann ich antworten, wenn der private Schlüssel einer Bitcoin -Brieftasche durchgesickert ist?

Das Entdecken eines durchgesickerten Bitcoin -Privatschlüssels ist eine kritische Situation, die sofortige und entscheidende Maßnahmen fordert. Der erste Schritt besteht darin, das Ausmaß des Kompromisses zu bewerten. Hat jemand Ihren privaten Schlüssel direkt erhalten oder wurde er möglicherweise durch eine Sicherheitsanfälligkeit in einer Software -Brieftasche oder -austausch freigelegt? Wenn Sie dies verstehen, leiten Sie Ihre Antwort.

Wenn Sie ein Leck über einen kompromittierten Austausch oder Service vermuten, wenden Sie sich sofort an ihr Support -Team. Viele Börsen verfügen über Sicherheitsprotokolle, um solche Vorfälle zu mildern, und die Kontaktaufnahme mit ihnen können den Schaden unverzüglich einschränken. Geben Sie gleichzeitig mit der Sicherung Ihres verbleibenden Vermögens.

Als nächstes müssen Sie Ihr Bitcoin in eine neue, sichere Brieftasche verschieben. Dies ist von größter Bedeutung. Verwenden Sie die gefährdete Brieftasche nicht erneut. Erstellen Sie eine neue Brieftasche mit seriöser Software oder einer Hardware -Brieftasche, um sicherzustellen, dass Sie Best Practices für die Generierung und Sicherung neuer Schlüssel folgen. Übertragen Sie Ihren verbleibenden Bitcoin so schnell wie möglich auf diese neue Brieftasche. Dies minimiert das Fenster der Verwundbarkeit.

Die Methode zur Übertragung Ihres Bitcoin hängt von der Art der Brieftasche ab, die Sie verwenden. Wenn Sie beispielsweise eine Desktop -Brieftasche verwenden, müssen Sie die Funktionalität der Brieftaschen -Software verwenden, um eine Transaktion zu initiieren. Wenn sich Ihre Mittel an einem Austausch befinden, erfolgt der Übertragungsprozess über die Exchange -Schnittstelle. Denken Sie daran, Geschwindigkeit ist von entscheidender Bedeutung.

Betrachten Sie die Art der Brieftasche. Ein Hardware -Brieftaschenleck ist seltener und impliziert normalerweise einen physischen Diebstahl oder Kompromiss des Geräts selbst. Software -Geldbörsen sind anfälliger für Malware- oder Phishing -Angriffe, während Papierbrieftaschen ein Risiko für physische Verlust oder Schäden darstellen. Die Antwort unterscheidet sich basierend darauf.

Nachdem Sie Ihre verbleibenden Vermögenswerte sichern, sollten Sie den Vorfall melden. Abhängig von den Umständen müssen Sie möglicherweise den Vorfall den zuständigen Behörden melden, insbesondere wenn Sie kriminelle Aktivitäten vermuten. Die Berichterstattung an den Austausch kann auch ihre Sicherheitsprotokolle auslösen und weitere Angriffe verhindern.

Wenn Sie vermuten, dass Ihr Computer oder Gerät beeinträchtigt ist, unternehmen Sie sofortige Schritte, um ihn zu sichern. Dies beinhaltet das Ausführen eines vollständigen Malware -Scans, das Ändern aller Ihre Passwörter und die Berücksichtigung eines vollständigen Betriebssystems neu installiert. Dies hilft, weitere Angriffe zu verhindern und andere sensible Informationen zu schützen.

Denken Sie daran, dass starke Sicherheitspraktiken wichtig sind, um private Schlüssellecks zu verhindern. Dies beinhaltet die Verwendung starker, eindeutiger Kennwörter, die Ermöglichung der Zwei-Faktor-Authentifizierung (2FA), soweit möglich, und ist vorsichtig mit Phishing-Versuchen. Aktualisieren Sie regelmäßig Ihre Software und seien Sie vorsichtig über die Websites und Anwendungen, mit denen Sie interagieren.

Häufig gestellte Fragen:

F: Was ist, wenn ich nur ein teilweise Leck meines privaten Schlüssels habe?

A: Auch ein teilweise Leck kann extrem gefährlich sein. Behandeln Sie es als volles Leck und ergreifen Sie sofortige Maßnahmen, um Ihre verbleibenden Mittel zu sichern, indem Sie sie auf eine neue Brieftasche übertragen. Das Risiko, dass jemand die fehlenden Informationen zusammensetzt, ist zu hoch.

F: Kann ich meinen Bitcoin wiederherstellen, wenn der private Schlüssel vollständig durchgesickert ist und die Mittel gestohlen werden?

A: Sobald Ihr Bitcoin mit Ihrem privaten Schlüssel übertragen wurde, wird es im Allgemeinen als irreversibel angesehen. Die Wiederherstellung der Mittel nach einem vollständigen Leck ist extrem schwierig, wenn nicht unmöglich, ohne Unterstützung der Blockchain oder der Person, die Ihre Mittel erhalten hat. Prävention ist entscheidend.

F: Wie kann ich überprüfen, ob mein privater Schlüssel durchgesickert wurde?

A: Es gibt keine narrensichere Methode, um ein privates Schlüsselleck zu überprüfen, es sei denn, Sie sehen, dass Transaktionen ohne Ihre Autorisierung von Ihrer Brieftasche durchgeführt werden. Eine regelmäßige Überwachung Ihres Brieftaschenbilanzs und der Transaktionsgeschichte ist jedoch wichtig. Verdächtige Aktivitäten garantieren sofortige Handeln.

F: Was soll ich tun, wenn ich vermute, dass mein privater Schlüssel durch einen kompromittierten Austausch durchgesickert wurde?

A: Wenden Sie sich sofort an das Support -Team der Exchange. Sie können Verfahren haben, um das Problem zu mildern. Verschieben Sie gleichzeitig Ihre verbleibenden Mittel in eine sichere, unabhängige Brieftasche, die nicht mit dem kompromittierten Austausch verbunden ist.

F: Sind Hardware -Geldbörsen völlig immun gegen private Schlüssellecks?

A: Während Hardware -Brieftaschen eine deutlich bessere Sicherheit als Software -Geldbörsen bieten, sind sie nicht vollständig gegen Lecks immun. Physischer Diebstahl oder Kompromiss des Geräts kann zu einer privaten Schlüsselbelichtung führen. Die richtigen körperlichen Sicherheitsmaßnahmen sind entscheidend.

F: Was sind die besten Praktiken, um meine Bitcoin -Privatschlüssel zu sichern?

A: Verwenden Sie starke, eindeutige Passwörter, aktivieren Sie 2FA, verwenden Sie seriöse Hardware -Geldbörsen, speichern Sie Ihre privaten Schlüssel offline (verwenden Sie vorzugsweise eine Papierbrieftasche mit mehreren Kopien, die sicher an verschiedenen Orten gespeichert sind) und seien Sie äußerst wachsam über Phishing -Betrug und Malware. Sichern Sie regelmäßig Ihre Brieftasche und halten Sie Ihre Software auf dem neuesten Stand.

Haftungsausschluss:info@kdj.com

Die bereitgestellten Informationen stellen keine Handelsberatung dar. kdj.com übernimmt keine Verantwortung für Investitionen, die auf der Grundlage der in diesem Artikel bereitgestellten Informationen getätigt werden. Kryptowährungen sind sehr volatil und es wird dringend empfohlen, nach gründlicher Recherche mit Vorsicht zu investieren!

Wenn Sie glauben, dass der auf dieser Website verwendete Inhalt Ihr Urheberrecht verletzt, kontaktieren Sie uns bitte umgehend (info@kdj.com) und wir werden ihn umgehend löschen.

-

MUBARAK Jetzt handeln

MUBARAK Jetzt handeln$0.1164

50.76%

-

BNX Jetzt handeln

BNX Jetzt handeln$1.7658

41.50%

-

CAKE Jetzt handeln

CAKE Jetzt handeln$2.5771

41.06%

-

MERL Jetzt handeln

MERL Jetzt handeln$0.1346

25.17%

-

CARV Jetzt handeln

CARV Jetzt handeln$0.3693

23.02%

-

CHEEMS Jetzt handeln

CHEEMS Jetzt handeln$0.0...01179

18.56%

- Shiba Inu ($ shib) weigert sich, sich zurückzuziehen

- 2025-03-17 19:30:57

- Fear & Greed Index rutscht mit 22 zu „fürchten“ Territorium

- 2025-03-17 19:30:57

- Coinbase fügt Dinginme ($ dinginme) zu seiner Auflistungs -Roadmap hinzu und sendet den Preis des Tokens an

- 2025-03-17 19:30:57

- Bitcoin (BTC) blinkt starke bullische Signale und zielt auf 100.000 US -Dollar -Ausbruch in diesem Monat ab

- 2025-03-17 19:25:57

- Solaxy (SOLX) erhöht Vorverkauf 26,7 Mio. USD, um die Überlastungsprobleme von Solana zu beheben

- 2025-03-17 19:25:57

- Xrpturbo, ein KI-angetanter Launchpad für die nächste Generation von XRP-Token und NFTs

- 2025-03-17 19:25:57

Verwandtes Wissen

Wie verwende ich Multisignatur auf meiner Hardware-Brieftasche auf meinem Hauptbuch?

Mar 17,2025 at 01:36am

Schlüsselpunkte: Multi-Signature-Brieftaschen (Multi-Signature) verbessern die Sicherheit, indem mehrere Genehmigungen für Transaktionen erforderlich sind. Ledger -Geräte unterstützen Multisig über kompatible Brieftaschen und spezifische Konfigurationen. Das Einrichten von Multisig beinhaltet die Erzeugung mehrerer Schlüssel und die Konfiguration der Br...

Wie kann ich auf meinem Ledger -Gerät eingesetzt werden?

Mar 17,2025 at 12:41pm

Schlüsselpunkte: Ledger -Geräte bieten einen sicheren Weg, um verschiedene Kryptowährungen zu erfüllen. Der Prozess variiert jedoch abhängig von der Münze und dem ausgewählten Stakelanbieter. In der Regel benötigen Sie ein Ledger -Live -Konto und die richtige Anwendung, die auf Ihrem Gerät installiert ist. Das Verständnis der mit der Absetzung verbunden...

Wie exportiere ich meine privaten Schlüssel aus meinem Ledger -Gerät?

Mar 17,2025 at 02:30pm

Schlüsselpunkte: Ledger -Geräte "exportieren" nicht direkt private Schlüssel im traditionellen Sinne. Die privaten Schlüssel werden außerhalb des sicheren Elements des Geräts nie aufgedeckt oder zugänglich. Sie können Ihre privaten Schlüssel indirekt über die Interaktion des Geräts mit Ihrer ausgewählten Brieftaschensoftware zugreifen und sie ...

Wie behebte ich ein Verbindungsproblem mit meinem Hauptbuchgerät?

Mar 16,2025 at 08:26am

Schlüsselpunkte: Bei der Fehlerbehebungsprobleme mit Leutern müssen häufig die Gebühren des Geräts, das USB -Kabel und die USB -Anschlüsse des Computers überprüft werden. Software -Updates sowohl auf dem Ledger -Gerät als auch auf seinen zugehörigen Computeranwendungen sind für optimale Funktionen und Verbindungsstabilität von entscheidender Bedeutung. ...

Wie benutze ich einen Passwort -Manager auf meinem Ledger Nano S/X?

Mar 16,2025 at 09:25pm

Schlüsselpunkte: Ledger -Geräte integrieren sich nicht direkt in Passwortmanager. Ihr Sicherheitsmodell priorisiert den Offline -Schlüsselspeicher. Sie können einen Passwort -Manager für Ihre Computerkennwörter verwenden, jedoch nicht für den Saatgut- oder PIN -Ledger -Geräte -Saatgut. Das Speichern Ihres Ledger -Pins in einem Passwortmanager ist aufgru...

Wie überprüfe ich die Authentizität meines Hauptbuchgeräts?

Mar 17,2025 at 02:45pm

Schlüsselpunkte: Durch die Überprüfung der Authentizität Ihres Ledger -Geräts werden sowohl auf dem Gerät selbst als auch über die offizielle Website von Ledger nach mehreren Sicherheitsfunktionen geprüft. Die Verpackung und das Gerät selbst enthalten eindeutige Kennungen, die überprüft werden können. Die Ledger -Website bietet Tools zur Bestätigung der...

Wie verwende ich Multisignatur auf meiner Hardware-Brieftasche auf meinem Hauptbuch?

Mar 17,2025 at 01:36am

Schlüsselpunkte: Multi-Signature-Brieftaschen (Multi-Signature) verbessern die Sicherheit, indem mehrere Genehmigungen für Transaktionen erforderlich sind. Ledger -Geräte unterstützen Multisig über kompatible Brieftaschen und spezifische Konfigurationen. Das Einrichten von Multisig beinhaltet die Erzeugung mehrerer Schlüssel und die Konfiguration der Br...

Wie kann ich auf meinem Ledger -Gerät eingesetzt werden?

Mar 17,2025 at 12:41pm

Schlüsselpunkte: Ledger -Geräte bieten einen sicheren Weg, um verschiedene Kryptowährungen zu erfüllen. Der Prozess variiert jedoch abhängig von der Münze und dem ausgewählten Stakelanbieter. In der Regel benötigen Sie ein Ledger -Live -Konto und die richtige Anwendung, die auf Ihrem Gerät installiert ist. Das Verständnis der mit der Absetzung verbunden...

Wie exportiere ich meine privaten Schlüssel aus meinem Ledger -Gerät?

Mar 17,2025 at 02:30pm

Schlüsselpunkte: Ledger -Geräte "exportieren" nicht direkt private Schlüssel im traditionellen Sinne. Die privaten Schlüssel werden außerhalb des sicheren Elements des Geräts nie aufgedeckt oder zugänglich. Sie können Ihre privaten Schlüssel indirekt über die Interaktion des Geräts mit Ihrer ausgewählten Brieftaschensoftware zugreifen und sie ...

Wie behebte ich ein Verbindungsproblem mit meinem Hauptbuchgerät?

Mar 16,2025 at 08:26am

Schlüsselpunkte: Bei der Fehlerbehebungsprobleme mit Leutern müssen häufig die Gebühren des Geräts, das USB -Kabel und die USB -Anschlüsse des Computers überprüft werden. Software -Updates sowohl auf dem Ledger -Gerät als auch auf seinen zugehörigen Computeranwendungen sind für optimale Funktionen und Verbindungsstabilität von entscheidender Bedeutung. ...

Wie benutze ich einen Passwort -Manager auf meinem Ledger Nano S/X?

Mar 16,2025 at 09:25pm

Schlüsselpunkte: Ledger -Geräte integrieren sich nicht direkt in Passwortmanager. Ihr Sicherheitsmodell priorisiert den Offline -Schlüsselspeicher. Sie können einen Passwort -Manager für Ihre Computerkennwörter verwenden, jedoch nicht für den Saatgut- oder PIN -Ledger -Geräte -Saatgut. Das Speichern Ihres Ledger -Pins in einem Passwortmanager ist aufgru...

Wie überprüfe ich die Authentizität meines Hauptbuchgeräts?

Mar 17,2025 at 02:45pm

Schlüsselpunkte: Durch die Überprüfung der Authentizität Ihres Ledger -Geräts werden sowohl auf dem Gerät selbst als auch über die offizielle Website von Ledger nach mehreren Sicherheitsfunktionen geprüft. Die Verpackung und das Gerät selbst enthalten eindeutige Kennungen, die überprüft werden können. Die Ledger -Website bietet Tools zur Bestätigung der...

Alle Artikel ansehen