-

Bitcoin

Bitcoin $82,566.0988

-0.39% -

Ethereum

Ethereum $1,785.1505

-0.41% -

Tether USDt

Tether USDt $0.9996

0.01% -

XRP

XRP $2.1240

-0.39% -

BNB

BNB $592.0772

-0.16% -

USDC

USDC $1.0000

0.01% -

Solana

Solana $117.4617

-1.41% -

Dogecoin

Dogecoin $0.1672

-0.93% -

Cardano

Cardano $0.6482

-1.99% -

TRON

TRON $0.2388

-0.38% -

Chainlink

Chainlink $12.6236

-1.06% -

UNUS SED LEO

UNUS SED LEO $8.9761

-4.41% -

Toncoin

Toncoin $3.2391

-4.88% -

Stellar

Stellar $0.2521

-2.95% -

Avalanche

Avalanche $17.8234

-2.20% -

Shiba Inu

Shiba Inu $0.0...01211

-1.27% -

Sui

Sui $2.1882

-2.14% -

Hedera

Hedera $0.1597

-2.76% -

Litecoin

Litecoin $82.2991

-1.68% -

Polkadot

Polkadot $3.9109

-3.90% -

MANTRA

MANTRA $6.2637

-1.70% -

Bitcoin Cash

Bitcoin Cash $298.0673

-0.58% -

Dai

Dai $1.0000

0.01% -

Bitget Token

Bitget Token $4.4277

-2.28% -

Ethena USDe

Ethena USDe $0.9991

-0.03% -

Pi

Pi $0.6386

21.35% -

Monero

Monero $215.7625

0.60% -

Hyperliquid

Hyperliquid $11.4385

0.01% -

Uniswap

Uniswap $5.8053

-0.59% -

OKB

OKB $50.5187

5.15%

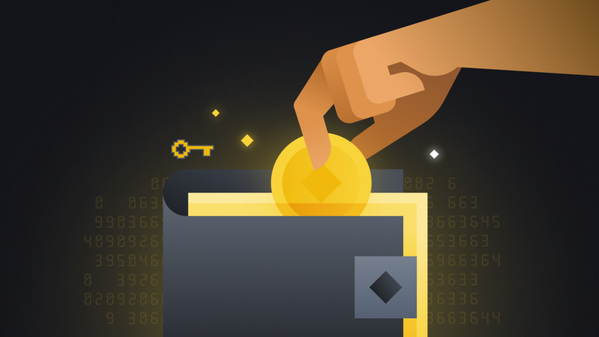

Kann ein Cold Wallet gehackt werden?

Cold Wallets bieten Offline-Speicher und starke Verschlüsselung, aber physischer Zugriff, Malware und Phishing-Angriffe stellen potenzielle Schwachstellen dar, die Benutzer mindern sollten.

Oct 11, 2024 at 06:11 pm

Können Cold Wallets gehackt werden?

1. Sicherheitsmechanismen von Cold Wallets

Cold Wallets wie Hardware- und Paper-Wallets speichern private Schlüssel offline und sind dadurch weniger anfällig für Online-Angriffe. Sie setzen in der Regel erweiterte Sicherheitsmaßnahmen ein, darunter:

- Starke Verschlüsselungsalgorithmen

- PIN-Schutz

- Offline-Speicher

2. Mögliche Schwachstellen

Trotz dieser Sicherheitsmaßnahmen sind Cold Wallets nicht völlig undurchdringlich. Zu den potenziellen Schwachstellen gehören:

3. Physischer Zugang

Der Diebstahl oder der physische Zugriff auf eine Cold Wallet kann deren Sicherheit gefährden. Angreifer können private Schlüssel extrahieren oder Malware installieren, um Transaktionen abzufangen.

4. Malware-Infektion

Malware, die auf einem Computer oder Smartphone installiert ist, das mit einer Cold Wallet verbunden ist, kann Tastatureingaben abfangen, PINs stehlen oder Transaktionen ändern, bevor sie signiert werden.

5. Angriffe auf die Lieferkette

Während des Herstellungs- oder Vertriebsprozesses kompromittierte Geräte können vorinstallierte Malware oder Sicherheitslücken enthalten.

6. Phishing-Angriffe

Phishing-E-Mails oder Websites können Benutzer dazu verleiten, ihre privaten Schlüssel oder Seed-Phrasen preiszugeben.

7. Körperliche Angriffe

Cold Wallets können durch physische Angriffe beschädigt, manipuliert oder gewaltsam geöffnet werden.

8. Minderungsstrategien

Um diese Schwachstellen zu mindern, können Benutzer die folgenden Best Practices befolgen:

- Bewahren Sie Cold Wallets an sicheren Orten auf.

- Verwenden Sie starke, eindeutige PINs.

- Halten Sie die Software mit Sicherheitspatches auf dem neuesten Stand.

- Vermeiden Sie es, Cold Wallets mit nicht vertrauenswürdigen Computern zu verbinden.

- Seien Sie vorsichtig bei Phishing-Versuchen.

- Speichern Sie Wiederherstellungsphrasen sicher und separat.

- Erwägen Sie die Verwendung mehrerer Cold Wallets für verschiedene Konten.

Abschluss

Obwohl Cold Wallets im Vergleich zu Hot Wallets eine höhere Sicherheit bieten, sind sie nicht immun gegen Hackerangriffe. Benutzer sollten umfassende Sicherheitsmaßnahmen ergreifen, wachsam gegenüber möglichen Angriffen bleiben und ihre Krypto-Assets verantwortungsbewusst aufbewahren.

Haftungsausschluss:info@kdj.com

Die bereitgestellten Informationen stellen keine Handelsberatung dar. kdj.com übernimmt keine Verantwortung für Investitionen, die auf der Grundlage der in diesem Artikel bereitgestellten Informationen getätigt werden. Kryptowährungen sind sehr volatil und es wird dringend empfohlen, nach gründlicher Recherche mit Vorsicht zu investieren!

Wenn Sie glauben, dass der auf dieser Website verwendete Inhalt Ihr Urheberrecht verletzt, kontaktieren Sie uns bitte umgehend (info@kdj.com) und wir werden ihn umgehend löschen.

-

FUN Jetzt handeln

FUN Jetzt handeln$0.0089

66.03%

-

KEEP Jetzt handeln

KEEP Jetzt handeln$0.1136

65.93%

-

TRAC Jetzt handeln

TRAC Jetzt handeln$0.4392

29.61%

-

PI Jetzt handeln

PI Jetzt handeln$0.6471

20.54%

-

TOSHI Jetzt handeln

TOSHI Jetzt handeln$0.0...02728

16.77%

-

MERL Jetzt handeln

MERL Jetzt handeln$0.0946

11.67%

- Digital Asset Global Wettbewerb und Koreas Strategieforum abgehalten

- 2025-04-05 23:15:12

- BTC Bull Token (BTCBULL) vervollständigt seine Vorverkauf, um 4,3 Millionen US -Dollar von Investoren zu sammeln

- 2025-04-05 23:15:12

- Dekodieren des digitalen Wandteppichs des BNBUSD -Handelspaares

- 2025-04-05 23:10:12

- Multi-Tooken-Aufmerksamkeit (MTA) ermöglicht ein effizientes Abrufen von Kontextinformationen

- 2025-04-05 23:10:12

- Dodelcoin (DOGE) hat das Krypto -Scheinwerfer erneut eingefangen

- 2025-04-05 23:05:12

- Was sind Bitcoin und Ethereum?

- 2025-04-05 23:05:12

Verwandtes Wissen

Wie kontaktiere ich die Rabby -Brieftaschenunterstützung?

Apr 04,2025 at 08:42am

Einführung in die Rabby -Brieftaschenstütze Wenn Sie ein Benutzer von Rabby -Brieftaschen sind und Hilfe benötigen, ist es entscheidend, zu wissen, wie Sie sich mit ihrem Support -Team wenden. Rabby Wallet bietet verschiedene Methoden an, um Hilfe zu erreichen und sicherzustellen, dass Benutzer die Unterstützung effizient erhalten. Dieser Artikel führt ...

Wie stelle ich eine mehrsignaturenbrieftasche in Rabby-Brieftasche auf?

Apr 05,2025 at 06:49pm

Die Einrichtung einer Mehrzweig-Brieftasche in Kaninchen-Brieftasche beinhaltet mehrere detaillierte Schritte, um Sicherheit und Funktionalität zu gewährleisten. Für eine Mehrfachsignatur-Brieftasche sind mehrere private Schlüssel erforderlich, um eine Transaktion zu autorisieren und eine zusätzliche Sicherheitsebene hinzuzufügen. Hier finden Sie eine u...

Wie setze ich das Standardnetzwerk in Rabby -Brieftasche ein?

Apr 04,2025 at 06:35am

Das Einstellen des Standardnetzwerks in Rabby Wallet ist ein entscheidender Schritt für Benutzer, die häufig mit verschiedenen Blockchain -Netzwerken interagieren. Dieser Leitfaden führt Sie durch den Prozess der Einstellung Ihres bevorzugten Netzwerks als Standardeinstellung und sorgt für eine nahtlose Erfahrung bei der Verwaltung Ihrer Kryptowährungen...

Wie aktualisiere ich die Version von Rabby Wallet?

Apr 05,2025 at 02:14am

Die Aktualisierung der Version von Rabby Wallet ist eine wesentliche Aufgabe, um sicherzustellen, dass Sie über die neuesten Funktionen, Sicherheitsverbesserungen und Fehlerbehebungen verfügen. Dieser Leitfaden führt Sie durch den Prozess der Aktualisierung von Rabby -Brieftaschen auf verschiedenen Plattformen, einschließlich Desktop- und Mobilgeräten. ...

Wie setze ich Transaktionsgasgebühren in Rabby -Brieftasche?

Apr 05,2025 at 02:29pm

Wie setze ich Transaktionsgasgebühren in Rabby -Brieftasche? Rabby Wallet ist ein vielseitiges Tool zum Verwalten von Kryptowährungstransaktionen und bietet den Benutzern die Flexibilität, Gasgebühren entsprechend ihren Vorlieben anzupassen. Das Festlegen der richtigen Transaktionsgasgebühren ist entscheidend, um sicherzustellen, dass Ihre Transaktionen...

Wie verwalte ich mehrere Brieftaschenadressen in Rabby -Brieftaschen?

Apr 05,2025 at 07:14am

Das Verwalten mehrerer Brieftaschenadressen in Rabby -Brieftaschen kann Ihre Erfahrung mit Kryptowährungsmanagement erheblich verbessern. Egal, ob Sie ein erfahrener Krypto -Enthusiast oder ein Anfänger sind, zu verstehen, wie Sie mit mehreren Adressen effizient umgehen können, können Ihre Transaktionen rationalisieren und Ihre Sicherheit verbessern. In...

Wie kontaktiere ich die Rabby -Brieftaschenunterstützung?

Apr 04,2025 at 08:42am

Einführung in die Rabby -Brieftaschenstütze Wenn Sie ein Benutzer von Rabby -Brieftaschen sind und Hilfe benötigen, ist es entscheidend, zu wissen, wie Sie sich mit ihrem Support -Team wenden. Rabby Wallet bietet verschiedene Methoden an, um Hilfe zu erreichen und sicherzustellen, dass Benutzer die Unterstützung effizient erhalten. Dieser Artikel führt ...

Wie stelle ich eine mehrsignaturenbrieftasche in Rabby-Brieftasche auf?

Apr 05,2025 at 06:49pm

Die Einrichtung einer Mehrzweig-Brieftasche in Kaninchen-Brieftasche beinhaltet mehrere detaillierte Schritte, um Sicherheit und Funktionalität zu gewährleisten. Für eine Mehrfachsignatur-Brieftasche sind mehrere private Schlüssel erforderlich, um eine Transaktion zu autorisieren und eine zusätzliche Sicherheitsebene hinzuzufügen. Hier finden Sie eine u...

Wie setze ich das Standardnetzwerk in Rabby -Brieftasche ein?

Apr 04,2025 at 06:35am

Das Einstellen des Standardnetzwerks in Rabby Wallet ist ein entscheidender Schritt für Benutzer, die häufig mit verschiedenen Blockchain -Netzwerken interagieren. Dieser Leitfaden führt Sie durch den Prozess der Einstellung Ihres bevorzugten Netzwerks als Standardeinstellung und sorgt für eine nahtlose Erfahrung bei der Verwaltung Ihrer Kryptowährungen...

Wie aktualisiere ich die Version von Rabby Wallet?

Apr 05,2025 at 02:14am

Die Aktualisierung der Version von Rabby Wallet ist eine wesentliche Aufgabe, um sicherzustellen, dass Sie über die neuesten Funktionen, Sicherheitsverbesserungen und Fehlerbehebungen verfügen. Dieser Leitfaden führt Sie durch den Prozess der Aktualisierung von Rabby -Brieftaschen auf verschiedenen Plattformen, einschließlich Desktop- und Mobilgeräten. ...

Wie setze ich Transaktionsgasgebühren in Rabby -Brieftasche?

Apr 05,2025 at 02:29pm

Wie setze ich Transaktionsgasgebühren in Rabby -Brieftasche? Rabby Wallet ist ein vielseitiges Tool zum Verwalten von Kryptowährungstransaktionen und bietet den Benutzern die Flexibilität, Gasgebühren entsprechend ihren Vorlieben anzupassen. Das Festlegen der richtigen Transaktionsgasgebühren ist entscheidend, um sicherzustellen, dass Ihre Transaktionen...

Wie verwalte ich mehrere Brieftaschenadressen in Rabby -Brieftaschen?

Apr 05,2025 at 07:14am

Das Verwalten mehrerer Brieftaschenadressen in Rabby -Brieftaschen kann Ihre Erfahrung mit Kryptowährungsmanagement erheblich verbessern. Egal, ob Sie ein erfahrener Krypto -Enthusiast oder ein Anfänger sind, zu verstehen, wie Sie mit mehreren Adressen effizient umgehen können, können Ihre Transaktionen rationalisieren und Ihre Sicherheit verbessern. In...

Alle Artikel ansehen