-

Bitcoin

Bitcoin $85,155.2903

0.52% -

Ethereum

Ethereum $1,600.0536

0.91% -

Tether USDt

Tether USDt $0.9999

0.00% -

XRP

XRP $2.0866

0.70% -

BNB

BNB $592.0079

0.67% -

Solana

Solana $138.6452

2.66% -

USDC

USDC $0.9999

0.01% -

Dogecoin

Dogecoin $0.1589

2.41% -

TRON

TRON $0.2418

-1.18% -

Cardano

Cardano $0.6302

2.54% -

UNUS SED LEO

UNUS SED LEO $9.3592

1.35% -

Chainlink

Chainlink $12.8639

1.66% -

Avalanche

Avalanche $19.4933

1.39% -

Stellar

Stellar $0.2469

2.19% -

Toncoin

Toncoin $2.9906

-0.08% -

Shiba Inu

Shiba Inu $0.0...01219

2.00% -

Hedera

Hedera $0.1662

0.23% -

Sui

Sui $2.1504

1.41% -

Bitcoin Cash

Bitcoin Cash $338.3043

2.55% -

Hyperliquid

Hyperliquid $18.1203

6.78% -

Polkadot

Polkadot $3.7253

1.11% -

Litecoin

Litecoin $76.1333

0.75% -

Dai

Dai $1.0000

0.01% -

Bitget Token

Bitget Token $4.4555

2.30% -

Ethena USDe

Ethena USDe $0.9992

0.01% -

Pi

Pi $0.6447

5.77% -

Monero

Monero $212.8810

-1.71% -

Uniswap

Uniswap $5.2700

1.20% -

Pepe

Pepe $0.0...07264

1.26% -

OKB

OKB $50.5459

0.71%

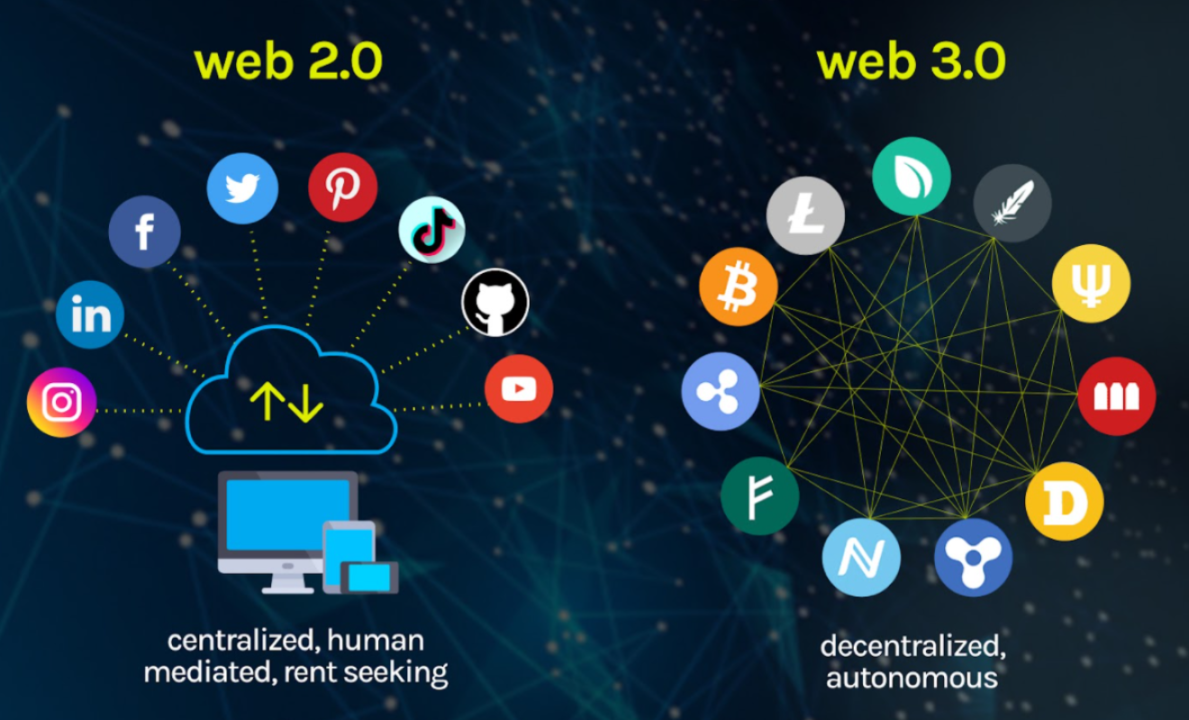

So öffnen Sie die Web3-Wallet von Yiou

Wenn Sie der Schritt-für-Schritt-Anleitung in diesem Artikel folgen, können Sie mühelos ein Web3-Wallet auf Yiou erstellen und dessen robuste Funktionen für eine sichere und vielseitige Kryptowährungsverwaltung nutzen.

Oct 19, 2024 at 02:53 am

So eröffnen Sie ein Web3-Wallet auf Yiou

Schritt 1: Laden Sie die Yiou-Erweiterung herunter

Besuchen Sie die Yiou-Website und klicken Sie auf „Get Yiou“, um die Browsererweiterung herunterzuladen. Es ist kompatibel mit Google Chrome, Microsoft Edge und Brave.

Schritt 2: Fügen Sie die Erweiterung zu Ihrem Browser hinzu

Befolgen Sie die Anweisungen, um die Yiou-Erweiterung zu Ihrem Browser hinzuzufügen. Sie können auf das Erweiterungssymbol in der Symbolleiste Ihres Browsers zugreifen.

Schritt 3: Erstellen Sie eine neue Wallet

Klicken Sie auf das Yiou-Erweiterungssymbol. Wählen Sie „Neue Wallet erstellen“ und geben Sie ein eindeutiges Passwort ein. Die Seed-Phrase wird für Ihr Wallet generiert.

Schritt 4: Notieren und speichern Sie die Startphrase

Schreiben Sie die aus 12 Wörtern bestehende Startphrase sorgfältig in der richtigen Reihenfolge auf. Bewahren Sie es an einem sicheren Ort auf. Mit diesem Satz können Sie bei Bedarf Ihr Portemonnaie wiederherstellen.

Schritt 5: Bestätigen Sie die Seed-Phrase

Yiou wird Sie bitten, die Startphrase erneut einzugeben, um sie zu bestätigen. Dies ist wichtig, um sicherzustellen, dass Sie es richtig aufgeschrieben haben.

Schritt 6: Richten Sie Ihre Kontodaten ein

Sobald Sie die Startphrase bestätigt haben, müssen Sie eine E-Mail-Adresse und einen Benutzernamen für Ihr Yiou-Konto angeben. Diese werden für Anmeldezwecke verwendet.

Schritt 7: Greifen Sie auf Ihr Wallet zu

Sie können jetzt auf Ihr Yiou Web3-Wallet zugreifen. Klicken Sie auf das Erweiterungssymbol und geben Sie Ihr Passwort ein, um sich anzumelden.

Vorteile von Yiou Web3 Wallet:

- Sicherheit: Yiou verwendet branchenführende Verschlüsselung, um Ihre Gelder und Daten zu schützen.

- Vielseitigkeit: Unterstützt eine breite Palette von Kryptowährungen und Web3-Anwendungen.

- Mobile App: Ermöglicht Ihnen die Verwaltung Ihres Geldbeutels von unterwegs.

- Einsteigerfreundlich: Entwickelt mit Blick auf Benutzerfreundlichkeit, auch für Web3-Neulinge.

- Open Source: Die Codebasis ist transparent und kann überprüft werden.

Haftungsausschluss:info@kdj.com

Die bereitgestellten Informationen stellen keine Handelsberatung dar. kdj.com übernimmt keine Verantwortung für Investitionen, die auf der Grundlage der in diesem Artikel bereitgestellten Informationen getätigt werden. Kryptowährungen sind sehr volatil und es wird dringend empfohlen, nach gründlicher Recherche mit Vorsicht zu investieren!

Wenn Sie glauben, dass der auf dieser Website verwendete Inhalt Ihr Urheberrecht verletzt, kontaktieren Sie uns bitte umgehend (info@kdj.com) und wir werden ihn umgehend löschen.

-

ALEO Jetzt handeln

ALEO Jetzt handeln$0.2535

30.09%

-

RFC Jetzt handeln

RFC Jetzt handeln$0.0683

25.89%

-

GMT Jetzt handeln

GMT Jetzt handeln$0.0563

25.45%

-

WAXP Jetzt handeln

WAXP Jetzt handeln$0.0274

20.49%

-

CORE Jetzt handeln

CORE Jetzt handeln$0.6874

19.11%

-

SYRUP Jetzt handeln

SYRUP Jetzt handeln$0.1620

17.34%

- Der $ XPL -Token -Vorverkauf von Xploradex tritt die endgültige Phase ein, während FOMO den Siedepunkt erreicht

- 2025-04-19 16:15:13

- MJPRU -Ergebnis 2025: Mahatma Jyotiba Phule Rohilkhand University erklärte die Prüfungsergebnisse der letzten Semester

- 2025-04-19 16:15:13

- Der Defi Education Fund (DEF) reichte der SEC ein Brief ein, in dem fünf Kernprinzipien für die Erstellung eines Rahmens für "Token Safe Harbor" vorgeschlagen wurden

- 2025-04-19 16:10:13

- Die Osterbotschaft von König Charles III. Aus der Kathedrale von Durham kann die christliche Essenz der Heiligen Woche nicht ehren

- 2025-04-19 16:10:13

- Justin Sun bestätigt das Engagement für Ethereum (ETH) trotz Preisschwankungen

- 2025-04-19 16:05:13

- Die Preiskorrektur von Bitcoin (BTC) kann abgeschlossen sein und die Bühne für positive Bewegungen im Jahr 2025 festlegen

- 2025-04-19 16:05:13

Verwandtes Wissen

Die Funktion von Kreuzkettenbrücken in Blockchain

Apr 19,2025 at 10:01am

Die Funktion von Kreuzkettenbrücken in Blockchain ist ein zentrales Thema innerhalb des Kryptowährungsökosystems, da diese Tools die nahtlose Übertragung von Vermögenswerten und Daten über verschiedene Blockchain-Netzwerke in verschiedenen Blockchain-Netzwerken ermöglichen. Dieser Artikel befasst sich mit den verschiedenen Aspekten von Brücken mit Kreuz...

Wie das Blitznetzwerk die Effizienz Bitcoin verbessert

Apr 17,2025 at 08:56pm

Das Blitznetzwerk stellt einen erheblichen Fortschritt im Bitcoin -Kosystem dar, das darauf abzielt, einige der dringendsten Probleme im Zusammenhang mit der Transaktionsgeschwindigkeit und -kosten anzugehen. Durch die Aktivierung von Transaktionen außerhalb der Kette verbessert das Blitznetzwerk die Effizienz von Bitcoin drastisch und ermöglicht schnel...

Analyse des KYC -Prozesses des Kryptowährungsaustauschs

Apr 17,2025 at 05:07pm

Der KYC -Prozess (Know Your Customer) ist eine kritische Komponente für den Betrieb von Kryptowährungsbörsen. Es dient als regulatorische Maßnahme, um Betrug, Geldwäsche und andere illegale Aktivitäten zu verhindern. KYC -Verfahren sollen die Identität von Nutzern überprüfen und die Einhaltung der finanziellen Vorschriften sicherstellen. Dieser Artikel ...

Was bedeutet der Bodenpreis auf dem NFT -Markt

Apr 17,2025 at 12:42am

Der Begriff Bodenpreis ist ein kritisches Konzept auf dem NFT-Markt (nicht-fungibeler Token) und dient sowohl für Käufer als auch für Verkäufer als Schlüsselindikator. Im Wesentlichen entspricht der Bodenpreis den niedrigsten Preis, zu dem ein NFT aus einer bestimmten Kollektion derzeit auf einem Markt zum Verkauf angeboten wird. Dieser Preis ist entsch...

So verstehen Sie den TVL -Indikator in Defi -Projekten

Apr 17,2025 at 03:28pm

Das Verständnis des TVL -Indikators in Defi -Projekten ist für Investoren und Enthusiasten von entscheidender Bedeutung, um die Gesundheit und Popularität dezentraler Finanzplattformen einzuschätzen. TVL oder Gesamtwert sperrt die Gesamtmenge an Vermögenswerten, die derzeit in einem Defi -Protokoll festgelegt oder gesperrt sind. Diese Metrik dient als B...

Analyse des HODL -Terms in digitalen Vermögenswerten

Apr 18,2025 at 10:28pm

Der Begriff Hodl ist zu einem Eckpfeiler der Cryptocurrency -Community geworden, der häufig mit Sinn für Humor und Kameradschaft unter Investoren verwendet wird. Ursprünglich ein Tippfehler für "Hold", hat sich Hodl zu einem Akronym entwickelt, das für "Hold on for Dear Life" steht. Dieser Artikel wird sich mit den Ursprüngen, Bedeut...

Die Funktion von Kreuzkettenbrücken in Blockchain

Apr 19,2025 at 10:01am

Die Funktion von Kreuzkettenbrücken in Blockchain ist ein zentrales Thema innerhalb des Kryptowährungsökosystems, da diese Tools die nahtlose Übertragung von Vermögenswerten und Daten über verschiedene Blockchain-Netzwerke in verschiedenen Blockchain-Netzwerken ermöglichen. Dieser Artikel befasst sich mit den verschiedenen Aspekten von Brücken mit Kreuz...

Wie das Blitznetzwerk die Effizienz Bitcoin verbessert

Apr 17,2025 at 08:56pm

Das Blitznetzwerk stellt einen erheblichen Fortschritt im Bitcoin -Kosystem dar, das darauf abzielt, einige der dringendsten Probleme im Zusammenhang mit der Transaktionsgeschwindigkeit und -kosten anzugehen. Durch die Aktivierung von Transaktionen außerhalb der Kette verbessert das Blitznetzwerk die Effizienz von Bitcoin drastisch und ermöglicht schnel...

Analyse des KYC -Prozesses des Kryptowährungsaustauschs

Apr 17,2025 at 05:07pm

Der KYC -Prozess (Know Your Customer) ist eine kritische Komponente für den Betrieb von Kryptowährungsbörsen. Es dient als regulatorische Maßnahme, um Betrug, Geldwäsche und andere illegale Aktivitäten zu verhindern. KYC -Verfahren sollen die Identität von Nutzern überprüfen und die Einhaltung der finanziellen Vorschriften sicherstellen. Dieser Artikel ...

Was bedeutet der Bodenpreis auf dem NFT -Markt

Apr 17,2025 at 12:42am

Der Begriff Bodenpreis ist ein kritisches Konzept auf dem NFT-Markt (nicht-fungibeler Token) und dient sowohl für Käufer als auch für Verkäufer als Schlüsselindikator. Im Wesentlichen entspricht der Bodenpreis den niedrigsten Preis, zu dem ein NFT aus einer bestimmten Kollektion derzeit auf einem Markt zum Verkauf angeboten wird. Dieser Preis ist entsch...

So verstehen Sie den TVL -Indikator in Defi -Projekten

Apr 17,2025 at 03:28pm

Das Verständnis des TVL -Indikators in Defi -Projekten ist für Investoren und Enthusiasten von entscheidender Bedeutung, um die Gesundheit und Popularität dezentraler Finanzplattformen einzuschätzen. TVL oder Gesamtwert sperrt die Gesamtmenge an Vermögenswerten, die derzeit in einem Defi -Protokoll festgelegt oder gesperrt sind. Diese Metrik dient als B...

Analyse des HODL -Terms in digitalen Vermögenswerten

Apr 18,2025 at 10:28pm

Der Begriff Hodl ist zu einem Eckpfeiler der Cryptocurrency -Community geworden, der häufig mit Sinn für Humor und Kameradschaft unter Investoren verwendet wird. Ursprünglich ein Tippfehler für "Hold", hat sich Hodl zu einem Akronym entwickelt, das für "Hold on for Dear Life" steht. Dieser Artikel wird sich mit den Ursprüngen, Bedeut...

Alle Artikel ansehen