|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

이것은 프로젝트의 에어 드롭과 관련된 손상된 관리 계정과 관련하여 중요한 Zksync 위반을 따랐습니다.

An attacker has minted 111 million ZK tokens following a significant breach of ZKsync, a popular Layer 2 scaling network for Ethereum.

공격자는 Ethereum의 인기있는 계층 2 스케일링 네트워크 인 Zksync의 상당한 위반으로 1 억 1 천 1 백만 개의 ZK 토큰을 발표했습니다.

The incident involved a compromised administrative account key used to access three airdrop distribution contracts. As a result, an unclaimed pool of ZK tokens was exploited to mint an enormous number of tokens.

이 사건에는 3 개의 에어 드롭 유통 계약에 액세스하는 데 사용되는 관리 계정 키가 손상되었습니다. 결과적으로, ZK 토큰의 청구되지 않은 풀이 악용되어 엄청난 수의 토큰을 깎았습니다.

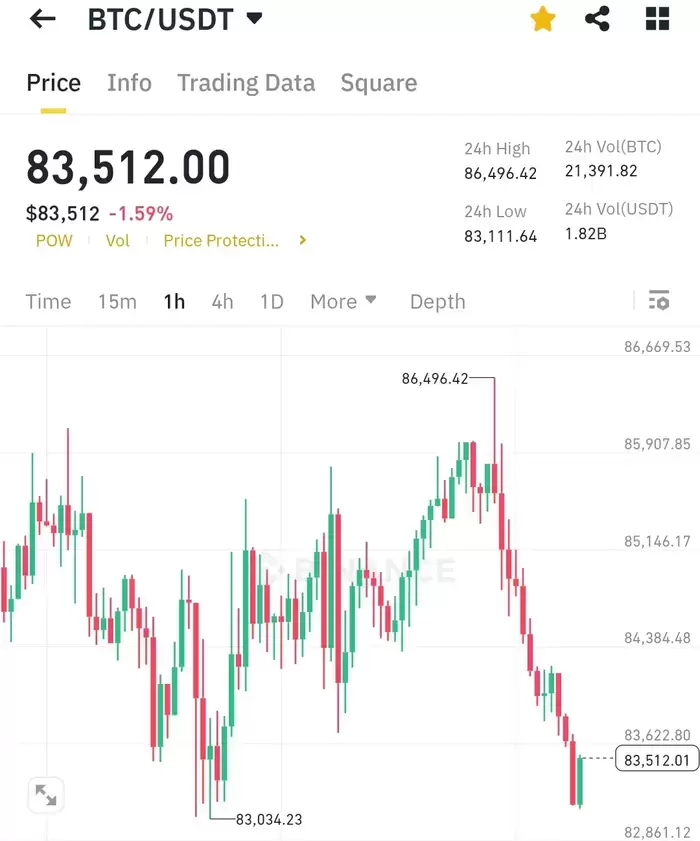

ZKsync confirmed the details in a statement on X (formerly Twitter), as the news pushed the ZK token price down about 13 percent. The compromised account address was identified as 0x842822c797049269A3c29464221995C56da5587D.

Zksync는 뉴스가 ZK 토큰 가격을 약 13 % 하락하면서 X (이전 트위터)에 대한 성명서에서 세부 사항을 확인했습니다. 손상된 계정 주소는 0x842822C797049269A3C2946421995C56DA5587D로 식별되었습니다.

The breach was initially discovered by blockchain security firms, who observed a large-scale minting transaction on the ZKsync Era network.

이 위반은 처음에 ZKSYNC ERA 네트워크에서 대규모 마이닝 거래를 관찰 한 블록 체인 보안 회사에 의해 처음 발견되었습니다.

The attacker specifically targeted a function within the airdrop contracts, which was designed to sweep up unclaimed tokens.

공격자는 구체적으로 에어 드롭 계약 내에서 기능을 목표로했으며, 이는 청구되지 않은 토큰을 휩쓸도록 설계되었습니다.

“The attacker called the sweepUnclaimed() function that minted approximately 111 million unclaimed ZK tokens from the airdrop contracts,” ZKsync explained.

Zksync는“공격자는 에어 드롭 계약에서 약 1 억 1 천만 백만 명의 미재로 된 ZK 토큰을 깎아 낸 스위프 클레이브 () 기능을 불렀다.

This action essentially generated new tokens from the pool designated for users who had not yet claimed their airdrop allocation. The transaction can be viewed on the ZKsync Era blockchain explorer.

이 조치는 기본적으로 에어 드롭 할당을 주장하지 않은 사용자를 위해 지정된 수영장에서 새로운 토큰을 생성했습니다. 이 거래는 Zksync 시대 블록 체인 탐색기에서 볼 수 있습니다.

The scale of the breach, involving 111 million tokens, clarifies initial reports which estimated a lower figure. While the token’s price varies, the quantity minted represents a substantial portion of the unclaimed airdrop supply.

1 억 1,100 만 개의 토큰이 포함 된 위반 규모는 더 낮은 수치를 추정 한 초기 보고서를 명확히합니다. 토큰의 가격은 변하지 만, 비료는 비 청구되지 않은 에어 드롭 공급의 상당 부분을 나타냅니다.

ZKsync quickly moved to contain the fallout from this specific vulnerability. Despite the compromise affecting the airdrop, officials stated that core infrastructure and user holdings remained safe.

ZKSYNC는이 특정 취약점에서 낙진을 포함하도록 빠르게 이동했습니다. 공무원들은 에어 드롭에 영향을 미치는 타협에도 불구하고 핵심 인프라와 사용자 보유는 안전하다고 밝혔다.

“This incident is contained to the airdrop distribution contracts only,” the statement went on to say. “All the funds that could be minted [via this method] have been minted. No further exploits via this method are possible.”

"이 사건은 에어 드롭 배포 계약에만 포함되어 있습니다."라고 성명서는 말했습니다. "[이 방법을 통해] 발표 될 수있는 모든 자금은 발표되었습니다.이 방법을 통한 더 이상 악용은 불가능합니다."

The project also confirmed the security of key components, separate from the specific point of failure in this breach.

이 프로젝트는 또한이 위반의 특정 실패 지점과 분리 된 주요 구성 요소의 보안을 확인했습니다.

“The ZKsync protocol, ZK token contract, all three governance contracts, and all active Token Program capped minters have not been, and will not be impacted by this incident,” ZKsync stated.

Zksync는“Zksync 프로토콜, ZK 토큰 계약, 3 개의 거버넌스 계약 및 모든 활성 토큰 프로그램 캡핑 된 마이너는이 사건의 영향을받지 않았 으며이 사건의 영향을받지 않을 것입니다.

Most of the minted tokens reportedly remain in an account controlled by the attacker (0xb1027ed67f89c9f588e097f70807163fec1005d3).

대부분의 민트 토큰은 공격자 (0xB1027ED67F89C9F588E097F70807163FEC1005D3)가 제어하는 계정에 남아 있다고합니다.

ZKsync announced coordination efforts aimed at recovery. “We’re coordinating the

Zksync는 회복을 목표로 조정 노력을 발표했습니다. “우리는 조정하고 있습니다

부인 성명:info@kdj.com

제공된 정보는 거래 조언이 아닙니다. kdj.com은 이 기사에 제공된 정보를 기반으로 이루어진 투자에 대해 어떠한 책임도 지지 않습니다. 암호화폐는 변동성이 매우 높으므로 철저한 조사 후 신중하게 투자하는 것이 좋습니다!

본 웹사이트에 사용된 내용이 귀하의 저작권을 침해한다고 판단되는 경우, 즉시 당사(info@kdj.com)로 연락주시면 즉시 삭제하도록 하겠습니다.