|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Nachrichtenartikel zu Kryptowährungen

IFTTT-Hack deckt Schwachstellen in automatisierten Prozessen auf

Mar 23, 2024 at 09:27 am

Der jüngste IFTTT-Hack deckt Schwachstellen in automatisierten Prozessen auf und zeigt, welches Risiko Cyberkriminelle für unsere Sicherheit darstellen. Indem Hacker die App und nicht die Konten einzelner Influencer ins Visier nehmen, können sie das mit beliebten Namen verbundene Vertrauen ausnutzen, was möglicherweise zu groß angelegten Diebstählen führt. Trotz seines Alters und seines Debüts im Jahr 2011 bleibt IFTTT eine beliebte Wahl unter Benutzern, darunter einflussreiche Persönlichkeiten in der Welt der Kryptowährungen wie Packy McCormick, Scott Shapiro und Justin Kan.

IFTTT Hack: Are Our Automated Processes Secure?

IFTTT-Hack: Sind unsere automatisierten Prozesse sicher?

Cybercriminals have seized the IFTTT (If This Then That) app, which automates social media posts. Their objective? Stealing on a grand scale by exploiting the trust associated with popular names.

Cyberkriminelle haben die IFTTT-App (If This Then That) beschlagnahmt, die Social-Media-Beiträge automatisiert. Ihr Ziel? Diebstahl im großen Stil durch Ausnutzung des Vertrauens, das mit beliebten Namen verbunden ist.

Why Target Influencers' Accounts When You Can Control the App?

Warum die Konten von Influencern ins Visier nehmen, wenn Sie die App steuern können?

Instead of hacking individual influencers' accounts, why not hack an app that automates their social media activities? That's precisely what happened with the IFTTT attack. Despite its age (debuting in 2011), the app boasts a user base that includes cryptocurrency heavyweights like Packy McCormick, Scott Shapiro, and Justin Kan.

Anstatt die Konten einzelner Influencer zu hacken, warum nicht eine App hacken, die ihre Social-Media-Aktivitäten automatisiert? Genau das ist beim IFTTT-Angriff passiert. Trotz ihres Alters (Debüt im Jahr 2011) verfügt die App über eine Nutzerbasis, zu der Kryptowährungs-Schwergewichte wie Packy McCormick, Scott Shapiro und Justin Kan gehören.

Phishing With a Twist: Crypto-Celebrity Memecoin Investment

Phishing mit einer Wendung: Krypto-Promi-Memecoin-Investition

The hackers hijacked the accounts on these influencers' portals and embarked on a phishing expedition. They cleverly exploited the influencers' reach to promote a fake "memecoin" on Solana called $Packy. Unsuspecting victims were lured into draining their wallets.

Die Hacker kaperten die Konten auf den Portalen dieser Influencer und starteten eine Phishing-Expedition. Sie nutzten die Reichweite der Influencer geschickt aus, um auf Solana einen gefälschten „Memecoin“ namens $Packy zu bewerben. Ahnungslose Opfer wurden dazu verleitet, ihr Portemonnaie auszubeuten.

Memecoin Craze on Solana: A Phishing Goldmine

Memecoin-Trend auf Solana: Eine Phishing-Goldmine

Solana's popularity has made it a target for hackers. The surge in SOL's exchange rate and the memecoin frenzy have presented an ideal opportunity for phishing.

Die Popularität von Solana hat es zu einem Ziel für Hacker gemacht. Der Anstieg des SOL-Wechselkurses und der Memecoin-Rausch bieten eine ideale Gelegenheit für Phishing.

Vigilance and DYOR: Essential Defenses

Wachsamkeit und DYOR: Wesentliche Verteidigungsmaßnahmen

Expect more IFTTT-like attacks in the coming weeks. Stay vigilant and conduct your own research (DYOR) to stay informed about the latest phishing tactics. Our cybersecurity and phishing guide provides valuable insights into both traditional and emerging phishing methods.

Erwarten Sie in den kommenden Wochen weitere IFTTT-ähnliche Angriffe. Bleiben Sie wachsam und führen Sie Ihre eigene Recherche (DYOR) durch, um über die neuesten Phishing-Taktiken auf dem Laufenden zu bleiben. Unser Leitfaden zu Cybersicherheit und Phishing bietet wertvolle Einblicke in traditionelle und neue Phishing-Methoden.

Lesson Learned: Control Your Automation

Lektion gelernt: Steuern Sie Ihre Automatisierung

While automation can be a boon, it's crucial to maintain control over these processes. Ensure that your automated tasks are secure and not vulnerable to exploitation. The IFTTT hack serves as a stark reminder that even well-established apps can become targets for cybercriminals.

Während Automatisierung ein Segen sein kann, ist es entscheidend, die Kontrolle über diese Prozesse zu behalten. Stellen Sie sicher, dass Ihre automatisierten Aufgaben sicher und nicht anfällig für Ausnutzung sind. Der IFTTT-Hack ist eine deutliche Erinnerung daran, dass selbst etablierte Apps zum Ziel von Cyberkriminellen werden können.

Haftungsausschluss:info@kdj.com

Die bereitgestellten Informationen stellen keine Handelsberatung dar. kdj.com übernimmt keine Verantwortung für Investitionen, die auf der Grundlage der in diesem Artikel bereitgestellten Informationen getätigt werden. Kryptowährungen sind sehr volatil und es wird dringend empfohlen, nach gründlicher Recherche mit Vorsicht zu investieren!

Wenn Sie glauben, dass der auf dieser Website verwendete Inhalt Ihr Urheberrecht verletzt, kontaktieren Sie uns bitte umgehend (info@kdj.com) und wir werden ihn umgehend löschen.

-

- Der Preis von Bitcoin (BTC) erholt sich seit dem jüngsten Rückgang und strebt die Rückeroberung des Meilensteins von 90.000 US-Dollar an

- Nov 23, 2024 at 08:30 pm

- Bei Bitcoin (BTC) kam es zu einer geringfügigen Abwärtskorrektur unter die 90.000-Dollar-Marke. Die digitale Währung erholt sich jedoch wieder, da die Bitcoin-Bullen dieser Abwärtsphase offenbar Widerstand leisten.

-

-

-

-

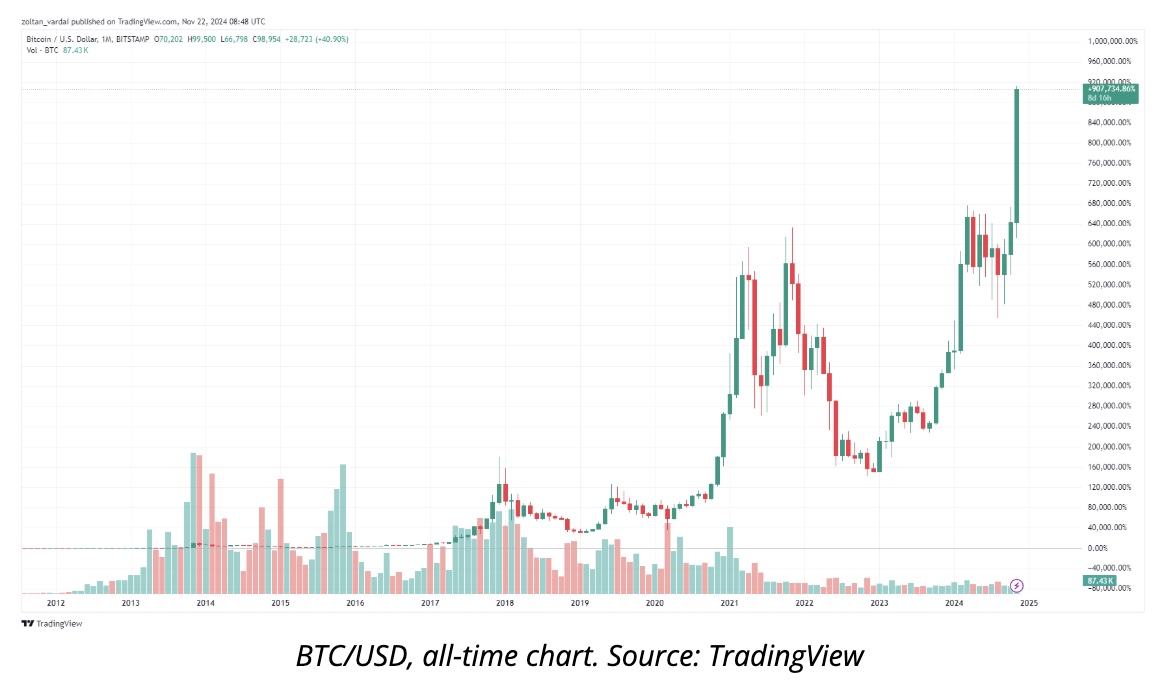

- Der Bitcoin (BTC)-Preis erreicht die größte monatliche Kerze aller Zeiten und übersteigt die 99.000-Dollar-Marke

- Nov 23, 2024 at 08:20 pm

- Der Preis von Bitcoin (BTC) hat seinen höchsten Monatskerzenwert aller Zeiten erreicht, ist im November um über 40,8 % gestiegen und hat die Marke von 99.000 US-Dollar überschritten.

-

-

-

- Weiss Crypto wertet Cardano (ADA) zu einer Elitegruppe auf, die von Bitcoin und Ethereum besetzt ist

- Nov 23, 2024 at 08:20 pm

- Cardano ist kürzlich über die psychologische Preismarke von 1 US-Dollar gestiegen und hat am Freitag ein Mehrjahreshoch erreicht. Durch den Aufschwung von ADA gehörte das Unternehmen zu den Top-Gewinnern

-

- Bitcoin und Ethereum verzeichnen ein starkes Wachstum, da die Bullen die Preise in Richtung wichtiger Niveaus treiben

- Nov 23, 2024 at 08:20 pm

- Laut ChangeNOW, einem registrierungsfreien Kryptowährungs-Austauschdienst, sind die Transaktionsvolumina für Bitcoin und Ethereum gestiegen. Dieser Anstieg deutet darauf hin, dass kluge Anleger und Großinhaber, die sich Sorgen um die Sicherheit der Fonds machen, ihre Bestände anhäufen, was auf ein mögliches zukünftiges Wachstum dieser Münzen hindeutet.