-

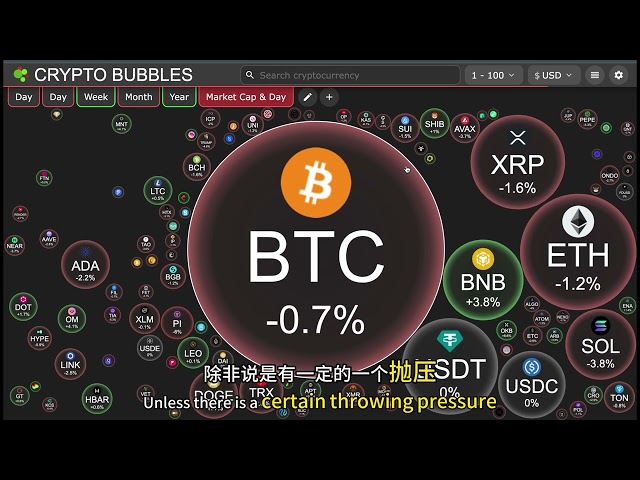

Bitcoin

Bitcoin $83,613.1228

1.16% -

Ethereum

Ethereum $1,913.0863

2.02% -

Tether USDt

Tether USDt $1.0000

-0.01% -

XRP

XRP $2.3403

1.49% -

BNB

BNB $636.1496

6.69% -

Solana

Solana $129.0821

-1.54% -

USDC

USDC $1.0000

0.00% -

Dogecoin

Dogecoin $0.1734

3.08% -

Cardano

Cardano $0.7251

2.13% -

TRON

TRON $0.2147

0.22% -

Pi

Pi $1.3584

-6.25% -

Chainlink

Chainlink $13.8309

1.63% -

UNUS SED LEO

UNUS SED LEO $9.8269

2.56% -

Toncoin

Toncoin $3.4285

1.59% -

Stellar

Stellar $0.2725

2.59% -

Hedera

Hedera $0.1917

3.27% -

Avalanche

Avalanche $18.6757

1.10% -

Shiba Inu

Shiba Inu $0.0...01306

2.59% -

Sui

Sui $2.2971

2.09% -

Litecoin

Litecoin $93.5667

4.66% -

Polkadot

Polkadot $4.3764

4.00% -

MANTRA

MANTRA $6.8171

3.70% -

Bitcoin Cash

Bitcoin Cash $336.6002

2.89% -

Ethena USDe

Ethena USDe $0.9996

-0.01% -

Dai

Dai $1.0000

-0.02% -

Bitget Token

Bitget Token $4.4694

2.49% -

Hyperliquid

Hyperliquid $13.9549

3.91% -

Monero

Monero $209.6631

-0.04% -

Uniswap

Uniswap $6.2461

3.20% -

Aptos

Aptos $5.3848

3.68%

So fügen Sie das Injective Protocol Mainnet (INJ) zu MetaMask hinzu.

Auf das Mainnet des Injective Protocol und seinen INJ-Token kann bequem über MetaMask zugegriffen werden, indem die angegebenen Parameter eingerichtet und der benutzerdefinierte Token hinzugefügt werden.

Nov 18, 2024 at 07:18 pm

So fügen Sie das Injective Protocol Mainnet (INJ) zu MetaMask hinzu

Das Injective Protocol ist eine dezentrale Börse (DEX), die es Benutzern ermöglicht, Kryptowährungen zu handeln, ohne dass ein Vermittler erforderlich ist. INJ ist der native Token des Injective Protocol und wird zur Zahlung von Transaktionsgebühren und zur Teilnahme an der Governance verwendet.

Um das Injective Protocol Mainnet zu MetaMask hinzuzufügen, müssen Sie Folgendes tun:

- Öffnen Sie MetaMask und klicken Sie auf die Registerkarte „Netzwerke“.

- Klicken Sie auf die Schaltfläche „Netzwerk hinzufügen“.

Geben Sie die folgenden Informationen in die dafür vorgesehenen Felder ein:

- Netzwerkname: Injective Mainnet

- Neue RPC-URL: https://mainnet.injective.network

- Ketten-ID: 594

- Währungssymbol: INJ

- Block-Explorer-URL: https://explorer.injective.network

- Klicken Sie auf die Schaltfläche „Speichern“.

Das Injective Protocol Mainnet wird nun zu MetaMask hinzugefügt. Mit MetaMask können Sie jetzt INJ-Token im Injective Protocol Mainnet senden und empfangen.

So fügen Sie MetaMask ein benutzerdefiniertes Token hinzu

Wenn Sie MetaMask ein benutzerdefiniertes Token hinzufügen möchten, müssen Sie Folgendes tun:

- Öffnen Sie MetaMask und klicken Sie auf die Registerkarte „Assets“.

- Klicken Sie auf die Schaltfläche „Token hinzufügen“.

- Wählen Sie die Registerkarte „Benutzerdefiniertes Token“.

Geben Sie die folgenden Informationen in die dafür vorgesehenen Felder ein:

- Token-Vertragsadresse: Die Vertragsadresse des benutzerdefinierten Tokens.

- Token-Symbol: Das Symbol des benutzerdefinierten Tokens.

- Token-Dezimalzahl: Die Anzahl der Dezimalstellen, die das benutzerdefinierte Token hat.

- Klicken Sie auf die Schaltfläche „Token hinzufügen“.

Das benutzerdefinierte Token wird nun zu MetaMask hinzugefügt. Sie können das benutzerdefinierte Token jetzt mit MetaMask senden und empfangen.

So importieren Sie einen privaten Schlüssel in MetaMask

Wenn Sie einen privaten Schlüssel in MetaMask importieren möchten, müssen Sie Folgendes tun:

- Öffnen Sie MetaMask und klicken Sie auf die Schaltfläche „Konto importieren“.

- Wählen Sie die Option „Privater Schlüssel“.

- Geben Sie Ihren privaten Schlüssel in das dafür vorgesehene Feld ein.

- Klicken Sie auf die Schaltfläche „Importieren“.

Ihr privater Schlüssel wird nun in MetaMask importiert. Sie können jetzt mit MetaMask auf Ihr Konto zugreifen.

So richten Sie ein Hardware-Wallet mit MetaMask ein

Wenn Sie mit MetaMask ein Hardware-Wallet einrichten möchten, müssen Sie Folgendes tun:

- Verbinden Sie Ihr Hardware-Wallet mit Ihrem Computer.

- Öffnen Sie MetaMask und klicken Sie auf die Schaltfläche „Hardware Wallet verbinden“.

- Wählen Sie Ihr Hardware-Wallet aus der Liste der verfügbaren Geräte aus.

- Befolgen Sie die Anweisungen von MetaMask, um Ihr Hardware-Wallet einzurichten.

Ihr Hardware-Wallet wird nun mit MetaMask eingerichtet. Sie können jetzt Ihre Hardware-Wallet zum Signieren von Transaktionen und zum Verwalten Ihres Kontos verwenden.

Haftungsausschluss:info@kdj.com

Die bereitgestellten Informationen stellen keine Handelsberatung dar. kdj.com übernimmt keine Verantwortung für Investitionen, die auf der Grundlage der in diesem Artikel bereitgestellten Informationen getätigt werden. Kryptowährungen sind sehr volatil und es wird dringend empfohlen, nach gründlicher Recherche mit Vorsicht zu investieren!

Wenn Sie glauben, dass der auf dieser Website verwendete Inhalt Ihr Urheberrecht verletzt, kontaktieren Sie uns bitte umgehend (info@kdj.com) und wir werden ihn umgehend löschen.

-

MUBARAK Jetzt handeln

MUBARAK Jetzt handeln$0.1164

50.76%

-

BNX Jetzt handeln

BNX Jetzt handeln$1.7658

41.50%

-

CAKE Jetzt handeln

CAKE Jetzt handeln$2.5771

41.06%

-

MERL Jetzt handeln

MERL Jetzt handeln$0.1346

25.17%

-

CARV Jetzt handeln

CARV Jetzt handeln$0.3693

23.02%

-

CHEEMS Jetzt handeln

CHEEMS Jetzt handeln$0.0...01179

18.56%

- Shiba Inu ($ shib) weigert sich, sich zurückzuziehen

- 2025-03-17 19:30:57

- Fear & Greed Index rutscht mit 22 zu „fürchten“ Territorium

- 2025-03-17 19:30:57

- Coinbase fügt Dinginme ($ dinginme) zu seiner Auflistungs -Roadmap hinzu und sendet den Preis des Tokens an

- 2025-03-17 19:30:57

- Bitcoin (BTC) blinkt starke bullische Signale und zielt auf 100.000 US -Dollar -Ausbruch in diesem Monat ab

- 2025-03-17 19:25:57

- Solaxy (SOLX) erhöht Vorverkauf 26,7 Mio. USD, um die Überlastungsprobleme von Solana zu beheben

- 2025-03-17 19:25:57

- Xrpturbo, ein KI-angetanter Launchpad für die nächste Generation von XRP-Token und NFTs

- 2025-03-17 19:25:57

Verwandtes Wissen

Wie verwende ich Multisignatur auf meiner Hardware-Brieftasche auf meinem Hauptbuch?

Mar 17,2025 at 01:36am

Schlüsselpunkte: Multi-Signature-Brieftaschen (Multi-Signature) verbessern die Sicherheit, indem mehrere Genehmigungen für Transaktionen erforderlich sind. Ledger -Geräte unterstützen Multisig über kompatible Brieftaschen und spezifische Konfigurationen. Das Einrichten von Multisig beinhaltet die Erzeugung mehrerer Schlüssel und die Konfiguration der Br...

Wie kann ich auf meinem Ledger -Gerät eingesetzt werden?

Mar 17,2025 at 12:41pm

Schlüsselpunkte: Ledger -Geräte bieten einen sicheren Weg, um verschiedene Kryptowährungen zu erfüllen. Der Prozess variiert jedoch abhängig von der Münze und dem ausgewählten Stakelanbieter. In der Regel benötigen Sie ein Ledger -Live -Konto und die richtige Anwendung, die auf Ihrem Gerät installiert ist. Das Verständnis der mit der Absetzung verbunden...

Wie exportiere ich meine privaten Schlüssel aus meinem Ledger -Gerät?

Mar 17,2025 at 02:30pm

Schlüsselpunkte: Ledger -Geräte "exportieren" nicht direkt private Schlüssel im traditionellen Sinne. Die privaten Schlüssel werden außerhalb des sicheren Elements des Geräts nie aufgedeckt oder zugänglich. Sie können Ihre privaten Schlüssel indirekt über die Interaktion des Geräts mit Ihrer ausgewählten Brieftaschensoftware zugreifen und sie ...

Wie behebte ich ein Verbindungsproblem mit meinem Hauptbuchgerät?

Mar 16,2025 at 08:26am

Schlüsselpunkte: Bei der Fehlerbehebungsprobleme mit Leutern müssen häufig die Gebühren des Geräts, das USB -Kabel und die USB -Anschlüsse des Computers überprüft werden. Software -Updates sowohl auf dem Ledger -Gerät als auch auf seinen zugehörigen Computeranwendungen sind für optimale Funktionen und Verbindungsstabilität von entscheidender Bedeutung. ...

Wie benutze ich einen Passwort -Manager auf meinem Ledger Nano S/X?

Mar 16,2025 at 09:25pm

Schlüsselpunkte: Ledger -Geräte integrieren sich nicht direkt in Passwortmanager. Ihr Sicherheitsmodell priorisiert den Offline -Schlüsselspeicher. Sie können einen Passwort -Manager für Ihre Computerkennwörter verwenden, jedoch nicht für den Saatgut- oder PIN -Ledger -Geräte -Saatgut. Das Speichern Ihres Ledger -Pins in einem Passwortmanager ist aufgru...

Wie überprüfe ich die Authentizität meines Hauptbuchgeräts?

Mar 17,2025 at 02:45pm

Schlüsselpunkte: Durch die Überprüfung der Authentizität Ihres Ledger -Geräts werden sowohl auf dem Gerät selbst als auch über die offizielle Website von Ledger nach mehreren Sicherheitsfunktionen geprüft. Die Verpackung und das Gerät selbst enthalten eindeutige Kennungen, die überprüft werden können. Die Ledger -Website bietet Tools zur Bestätigung der...

Wie verwende ich Multisignatur auf meiner Hardware-Brieftasche auf meinem Hauptbuch?

Mar 17,2025 at 01:36am

Schlüsselpunkte: Multi-Signature-Brieftaschen (Multi-Signature) verbessern die Sicherheit, indem mehrere Genehmigungen für Transaktionen erforderlich sind. Ledger -Geräte unterstützen Multisig über kompatible Brieftaschen und spezifische Konfigurationen. Das Einrichten von Multisig beinhaltet die Erzeugung mehrerer Schlüssel und die Konfiguration der Br...

Wie kann ich auf meinem Ledger -Gerät eingesetzt werden?

Mar 17,2025 at 12:41pm

Schlüsselpunkte: Ledger -Geräte bieten einen sicheren Weg, um verschiedene Kryptowährungen zu erfüllen. Der Prozess variiert jedoch abhängig von der Münze und dem ausgewählten Stakelanbieter. In der Regel benötigen Sie ein Ledger -Live -Konto und die richtige Anwendung, die auf Ihrem Gerät installiert ist. Das Verständnis der mit der Absetzung verbunden...

Wie exportiere ich meine privaten Schlüssel aus meinem Ledger -Gerät?

Mar 17,2025 at 02:30pm

Schlüsselpunkte: Ledger -Geräte "exportieren" nicht direkt private Schlüssel im traditionellen Sinne. Die privaten Schlüssel werden außerhalb des sicheren Elements des Geräts nie aufgedeckt oder zugänglich. Sie können Ihre privaten Schlüssel indirekt über die Interaktion des Geräts mit Ihrer ausgewählten Brieftaschensoftware zugreifen und sie ...

Wie behebte ich ein Verbindungsproblem mit meinem Hauptbuchgerät?

Mar 16,2025 at 08:26am

Schlüsselpunkte: Bei der Fehlerbehebungsprobleme mit Leutern müssen häufig die Gebühren des Geräts, das USB -Kabel und die USB -Anschlüsse des Computers überprüft werden. Software -Updates sowohl auf dem Ledger -Gerät als auch auf seinen zugehörigen Computeranwendungen sind für optimale Funktionen und Verbindungsstabilität von entscheidender Bedeutung. ...

Wie benutze ich einen Passwort -Manager auf meinem Ledger Nano S/X?

Mar 16,2025 at 09:25pm

Schlüsselpunkte: Ledger -Geräte integrieren sich nicht direkt in Passwortmanager. Ihr Sicherheitsmodell priorisiert den Offline -Schlüsselspeicher. Sie können einen Passwort -Manager für Ihre Computerkennwörter verwenden, jedoch nicht für den Saatgut- oder PIN -Ledger -Geräte -Saatgut. Das Speichern Ihres Ledger -Pins in einem Passwortmanager ist aufgru...

Wie überprüfe ich die Authentizität meines Hauptbuchgeräts?

Mar 17,2025 at 02:45pm

Schlüsselpunkte: Durch die Überprüfung der Authentizität Ihres Ledger -Geräts werden sowohl auf dem Gerät selbst als auch über die offizielle Website von Ledger nach mehreren Sicherheitsfunktionen geprüft. Die Verpackung und das Gerät selbst enthalten eindeutige Kennungen, die überprüft werden können. Die Ledger -Website bietet Tools zur Bestätigung der...

Alle Artikel ansehen