-

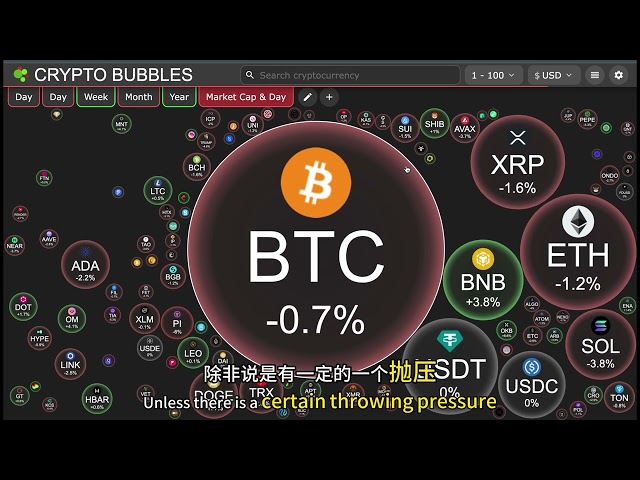

Bitcoin

Bitcoin $83,565.5890

0.92% -

Ethereum

Ethereum $1,918.9307

1.82% -

Tether USDt

Tether USDt $0.9999

-0.01% -

XRP

XRP $2.3536

1.62% -

BNB

BNB $632.4116

5.55% -

Solana

Solana $129.0005

-1.15% -

USDC

USDC $0.9999

0.01% -

Dogecoin

Dogecoin $0.1731

2.70% -

Cardano

Cardano $0.7251

2.04% -

TRON

TRON $0.2156

0.31% -

Pi

Pi $1.3560

-7.13% -

Chainlink

Chainlink $13.8390

1.67% -

UNUS SED LEO

UNUS SED LEO $9.8306

2.30% -

Toncoin

Toncoin $3.4290

0.92% -

Stellar

Stellar $0.2734

3.11% -

Hedera

Hedera $0.1926

3.13% -

Avalanche

Avalanche $18.6577

0.27% -

Shiba Inu

Shiba Inu $0.0...01303

2.32% -

Sui

Sui $2.2908

1.79% -

Litecoin

Litecoin $93.6027

4.77% -

Polkadot

Polkadot $4.3819

3.24% -

MANTRA

MANTRA $6.8166

3.95% -

Bitcoin Cash

Bitcoin Cash $338.1113

3.51% -

Ethena USDe

Ethena USDe $0.9997

-0.01% -

Dai

Dai $1.0001

-0.01% -

Bitget Token

Bitget Token $4.4542

1.41% -

Hyperliquid

Hyperliquid $13.7774

2.39% -

Monero

Monero $211.7538

0.42% -

Uniswap

Uniswap $6.2512

3.09% -

Aptos

Aptos $5.4004

3.73%

Was ist "Blockchain Sharding"? Wie erhöht es die Verarbeitungsleistung der Blockchain?

Die Blockchain-Sharding verbessert die Verarbeitungsleistung, indem die Blockchain in kleinere, parallel verarbeitete Scherben unterteilt wird, wodurch ein höherer Transaktionsdurchsatz und schnellere Bestätigungszeiten ermöglicht wird, wobei die Rechenlast über mehrere Knoten verteilt wird.

Mar 16, 2025 at 12:15 am

Schlüsselpunkte:

- Blockchain Sharding unterteilt die Daten einer Blockchain in kleinere, überschaubare Stücke, die als Scherben bezeichnet werden.

- Jede Shard wird durch eine Untergruppe von Knoten verarbeitet, wodurch der Transaktionsdurchsatz verbessert wird.

- Sharding reduziert die Rechenbelastung einzelner Knoten und ermöglicht die Skalierbarkeit.

- Es gibt unterschiedliche Sharding -Mechanismen, die jeweils eigene Stärken und Schwächen haben.

- Das Implementieren von Sharding ist komplex und erfordert eine sorgfältige Berücksichtigung der Sicherheits- und Datenkonsistenz.

Was ist "Blockchain Sharding"? Wie erhöht es die Verarbeitungsleistung der Blockchain?

Die Blockchain -Technologie steht zwar revolutionär, steht vor der Herausforderungen der Skalierbarkeit. Mit zunehmender Anzahl der Transaktionen kämpft die Verarbeitungsleistung des Netzwerks, um Schritt zu halten. Dies führt zu langsameren Transaktionszeiten und höheren Gebühren. Blockchain Sharding bietet eine Lösung für dieses Problem, indem die Blockchain in kleinere, überschaubare Stücke unterteilt wird. Stellen Sie sich vor, eine große Datenbank in kleinere, unabhängige Datenbanken zu teilen. Jede dieser kleineren Datenbanken ist eine "Shard".

Diese Abteilung ermöglicht eine parallele Verarbeitung. Anstelle jedes Knotens im Netzwerk, das jede Transaktion verarbeiten muss, muss jeder Knoten nur Transaktionen innerhalb seiner zugewiesenen Shard verarbeiten. Dies erhöht die Kapazität des Netzwerks, Transaktionen zu verarbeiten, dramatisch. Das Netzwerk wird effektiv schneller und effizienter.

Wie manifestiert sich diese Verarbeitungskraft? Im Wesentlichen ermöglicht Sharding eine höhere Transaktionen pro Sekunde (TPS). Eine Blockchain ohne Sharding kann nur ein paar hundert TPs bearbeiten, während eine schardierte Blockchain Tausende oder sogar Millionen umgehen könnte. Dies verbesserte TPS direkt zu schnelleren Bestätigungszeiten und niedrigeren Transaktionsgebühren für Benutzer.

Die Mechanik der Sharding beinhaltet mehrere entscheidende Komponenten. Zunächst müssen die Daten der Blockchain in Scherben aufgeteilt werden. Diese Partitionierung kann auf verschiedene Arten durchgeführt werden, einige basierend auf Transaktions -Hashes, andere auf Rechnung. Zweitens ist ein Mechanismus erforderlich, um bestimmten Scherben Knoten zuzuweisen. Dies erfolgt oft zufällig oder durch einen ausgefeilten Konsensmechanismus, um Fairness und Sicherheit zu gewährleisten.

Drittens ist ein Kommunikationsmechanismus zwischen den Scherben erforderlich. Da Transaktionen möglicherweise Daten in mehreren Scherben umfassen, muss diese Scherben eine Möglichkeit geben, zu kommunizieren und die Datenkonsistenz sicherzustellen. Diese Kommunikation zwischen Abschlüssen ist entscheidend für die Aufrechterhaltung der Integrität der gesamten Blockchain. Schließlich ist ein Mechanismus für das Shard -Management erforderlich. Dies beinhaltet die Behandlung von Shard -Erstellung, Verschmelzen und Aufteilung des Netzwerks, während das Netzwerk wächst oder schrumpft.

Es gibt unterschiedliche Ansätze zum Sharding. Einige Ansätze verwenden eine feste Anzahl von Scherben, während andere eine dynamische Erstellung und Löschung von Shards und Löschen ermöglichen, die auf den Netzwerkanforderungen basieren. Jeder Ansatz hat seine Kompromisse in Bezug auf Komplexität, Skalierbarkeit und Sicherheit. Zum Beispiel könnten einige Sharding -Mechanismen anfälliger für bestimmte Arten von Angriffen sein, wenn sie nicht sorgfältig umgesetzt werden.

Eine der größten Herausforderungen bei der Implementierung von Sharding ist die Aufrechterhaltung der Datenkonsistenz über Shards. Es ist entscheidend für die allgemeine Sicherheit und Integrität des Systems. Dies beinhaltet häufig komplexe Konsensmechanismen und Cross-Shard-Kommunikationsprotokolle.

Eine weitere Herausforderung liegt in der Komplexität der Implementierung. Sharding ist ein erheblicher architektonischer Wandel in der Blockchain und erfordert eine sorgfältige Planung und Ausführung. Es erfordert Änderungen des Konsensmechanismus, der Datenspeicherung und der Netzwerkkommunikationsprotokolle. Diese Komplexität kann zu Verzögerungen bei der Implementierung und potenziellen Sicherheitslücken führen, wenn sie nicht ordnungsgemäß behandelt werden.

Die Wahl des Sharding -Mechanismus hängt von verschiedenen Faktoren ab, einschließlich der spezifischen Anforderungen der Blockchain, der gewünschten Skalierbarkeit und den Sicherheitsüberlegungen. Verschiedene Blockchains können unterschiedliche Sharding -Strategien anwenden, um ihren Bedürfnissen am besten zu entsprechen. Einige können die Einfachheit priorisieren, während sich andere auf den maximalen Durchsatz konzentrieren könnten.

Darüber hinaus ist der Prozess des Übergangs einer vorhandenen Blockchain in eine Sharded -Architektur ein erhebliches Unterfangen. Es erfordert sorgfältige Planung, gründliche Tests und möglicherweise eine phasenweise rollout, um die Störung des Netzwerks und seiner Benutzer zu minimieren. Dieser Übergang kann ein komplexer und zeitaufwändiger Prozess sein.

Schließlich beruht die Sicherheit einer geschmierten Blockchain auf der Sicherheit jeder einzelnen Scherbe sowie auf die Mechanismen, die zur Koordinierung zwischen Scherben verwendet werden. Schwächen in einer dieser Komponenten könnten die Gesamtsicherheit des Systems beeinträchtigen. Daher sind robuste Sicherheitsmaßnahmen für jede Sharded -Blockchain von wesentlicher Bedeutung.

Häufig gestellte Fragen:

F: Was sind die Vorteile der Blockchain -Sharding?

A: Der primäre Nutzen ist eine erhöhte Skalierbarkeit und führt zu einem höheren Transaktionsdurchsatz (TPS), schnelleren Bestätigungszeiten und niedrigeren Transaktionsgebühren. Es verteilt auch die Rechenlast über mehrere Knoten und verbessert die Effizienz.

F: Was sind die Herausforderungen bei der Implementierung von Blockchain -Sharding?

A: Zu den Herausforderungen gehört die Aufrechterhaltung der Datenkonsistenz über Shards, die Komplexität der Implementierung und die Gewährleistung der Sicherheit des Sharded -Systems. Der Übergangsprozess für vorhandene Blockchains kann ebenfalls komplex sein.

F: Wie ist Sharding im Vergleich zu anderen Skalierungslösungen für Blockchains?

A: Sharding unterscheidet sich von Lösungen wie Layer-2-Skalierung, die Transaktionen außerhalb des Kettens verarbeiten. Durch direktes Erhöhung der Onkettenkapazität der Blockchain selbst erhöht sich direkt.

F: Ist es eine perfekte Lösung für die Blockchain -Skalierbarkeit?

A: Nein, Sharding führt seine eigenen Komplexitäten und Herausforderungen ein. Obwohl es die Skalierbarkeit erheblich verbessert, löst es nicht alle Skalierbarkeitsprobleme. Sicherheit und Komplexität bleiben erhebliche Überlegungen.

F: Welche Blockchains verwenden derzeit Sharding?

A: Mehrere Blockchains untersuchen oder implementieren Sharding, aber die weit verbreitete Akzeptanz ist noch im Gange. Spezifische Beispiele sind häufig in Entwicklungs- oder Testphasen. Die Details ihrer Implementierung können erheblich unterschiedlich sein.

Haftungsausschluss:info@kdj.com

Die bereitgestellten Informationen stellen keine Handelsberatung dar. kdj.com übernimmt keine Verantwortung für Investitionen, die auf der Grundlage der in diesem Artikel bereitgestellten Informationen getätigt werden. Kryptowährungen sind sehr volatil und es wird dringend empfohlen, nach gründlicher Recherche mit Vorsicht zu investieren!

Wenn Sie glauben, dass der auf dieser Website verwendete Inhalt Ihr Urheberrecht verletzt, kontaktieren Sie uns bitte umgehend (info@kdj.com) und wir werden ihn umgehend löschen.

-

MUBARAK Jetzt handeln

MUBARAK Jetzt handeln$0.1164

50.76%

-

BNX Jetzt handeln

BNX Jetzt handeln$1.7658

41.50%

-

CAKE Jetzt handeln

CAKE Jetzt handeln$2.5771

41.06%

-

MERL Jetzt handeln

MERL Jetzt handeln$0.1346

25.17%

-

CARV Jetzt handeln

CARV Jetzt handeln$0.3693

23.02%

-

CHEEMS Jetzt handeln

CHEEMS Jetzt handeln$0.0...01179

18.56%

- Shiba Inu ($ shib) weigert sich, sich zurückzuziehen

- 2025-03-17 19:30:57

- Fear & Greed Index rutscht mit 22 zu „fürchten“ Territorium

- 2025-03-17 19:30:57

- Coinbase fügt Dinginme ($ dinginme) zu seiner Auflistungs -Roadmap hinzu und sendet den Preis des Tokens an

- 2025-03-17 19:30:57

- Bitcoin (BTC) blinkt starke bullische Signale und zielt auf 100.000 US -Dollar -Ausbruch in diesem Monat ab

- 2025-03-17 19:25:57

- Solaxy (SOLX) erhöht Vorverkauf 26,7 Mio. USD, um die Überlastungsprobleme von Solana zu beheben

- 2025-03-17 19:25:57

- Xrpturbo, ein KI-angetanter Launchpad für die nächste Generation von XRP-Token und NFTs

- 2025-03-17 19:25:57

Verwandtes Wissen

Was ist On-Chain-Identität auf Blockchain?

Mar 17,2025 at 09:50am

Schlüsselpunkte: Die Identität von On-Chains bezieht sich auf die digitale Identität eines Benutzers, die direkt überprüfbar und auf einer Blockchain gespeichert ist. Dies steht im Gegensatz zu Identitätssystemen außerhalb des Ketten, die auf zentralisierten Behörden beruhen. Es gibt verschiedene Methoden, um die Identität der Onketten zu etablieren, je...

Was ist DAPP (dezentrale Anwendung) in Blockchain?

Mar 17,2025 at 08:36pm

Schlüsselpunkte: Dapps nutzen die Blockchain -Technologie für verstärkte Sicherheit, Transparenz und Zensur. Im Gegensatz zu herkömmlichen Apps arbeiten Dapps in einem dezentralen Netzwerk, wodurch einzelne Ausfallpunkte beseitigt werden. Das Aufbau und die Interaktion mit DApps erfordert Verständnis von Konzepten wie intelligenten Verträgen, Brieftasch...

Was ist der Unterschied zwischen On-Ketten- und Off-Chain-Daten in Blockchain?

Mar 17,2025 at 04:45am

Schlüsselpunkte: On-Chain-Daten: befindet sich direkt auf dem verteilten Ledger der Blockchain und bietet Transparenz und Unveränderlichkeit. Es ist von jedem überprüfbar, der Zugriff auf die Blockchain hat. Beispiele sind Transaktionsdetails und intelligente Vertragsausführungsdaten. Off-Ketten-Daten: Außerhalb der Blockchain gespeichert, häufig aufgru...

Was sind die Datenschutzschutzmaßnahmen der Blockchain?

Mar 17,2025 at 07:01pm

Schlüsselpunkte: Die inhärente Transparenz von Blockchain ist ein zweischneidiges Schwert und stellt die Privatsphäre der Benutzer vor Herausforderungen. Verschiedene Techniken zielen darauf ab, die Privatsphäre in der Blockchain zu verbessern, einschließlich Null-Wissen-Proofs, Ringsignaturen und vertraulichen Transaktionen. Datenschutzmünzen wie Moner...

Was ist der Unterschied zwischen öffentlichen, privaten und Konsortiumketten?

Mar 17,2025 at 08:40am

Schlüsselpunkte: Öffentliche Blockchains: Offene, genehmigte Netzwerke mit transparenten Transaktionen und dezentraler Governance. Sicherheit stützt sich auf ein riesiges Netzwerk von Teilnehmern. Private Blockchains: Erlaubte Netzwerke mit kontrollierter Zugang und Governance. Transaktionen sind nicht öffentlich zu sehen, was eine größere Privatsphäre ...

Wie wird die Blockchain -Technologie definiert?

Mar 17,2025 at 04:40am

Schlüsselpunkte: Die Blockchain -Technologie ist eine dezentrale, verteilte Ledger -Technologie (DLT), die Transaktionen über mehrere Computer hinweg aufzeichnet und überprüft. Es wird Kryptographie verwendet, um Transaktionen zu sichern und Zeitstempel zu sichern, wodurch sie stark gegen Manipulationen und Betrug resistent ist. Es gibt verschiedene Art...

Was ist On-Chain-Identität auf Blockchain?

Mar 17,2025 at 09:50am

Schlüsselpunkte: Die Identität von On-Chains bezieht sich auf die digitale Identität eines Benutzers, die direkt überprüfbar und auf einer Blockchain gespeichert ist. Dies steht im Gegensatz zu Identitätssystemen außerhalb des Ketten, die auf zentralisierten Behörden beruhen. Es gibt verschiedene Methoden, um die Identität der Onketten zu etablieren, je...

Was ist DAPP (dezentrale Anwendung) in Blockchain?

Mar 17,2025 at 08:36pm

Schlüsselpunkte: Dapps nutzen die Blockchain -Technologie für verstärkte Sicherheit, Transparenz und Zensur. Im Gegensatz zu herkömmlichen Apps arbeiten Dapps in einem dezentralen Netzwerk, wodurch einzelne Ausfallpunkte beseitigt werden. Das Aufbau und die Interaktion mit DApps erfordert Verständnis von Konzepten wie intelligenten Verträgen, Brieftasch...

Was ist der Unterschied zwischen On-Ketten- und Off-Chain-Daten in Blockchain?

Mar 17,2025 at 04:45am

Schlüsselpunkte: On-Chain-Daten: befindet sich direkt auf dem verteilten Ledger der Blockchain und bietet Transparenz und Unveränderlichkeit. Es ist von jedem überprüfbar, der Zugriff auf die Blockchain hat. Beispiele sind Transaktionsdetails und intelligente Vertragsausführungsdaten. Off-Ketten-Daten: Außerhalb der Blockchain gespeichert, häufig aufgru...

Was sind die Datenschutzschutzmaßnahmen der Blockchain?

Mar 17,2025 at 07:01pm

Schlüsselpunkte: Die inhärente Transparenz von Blockchain ist ein zweischneidiges Schwert und stellt die Privatsphäre der Benutzer vor Herausforderungen. Verschiedene Techniken zielen darauf ab, die Privatsphäre in der Blockchain zu verbessern, einschließlich Null-Wissen-Proofs, Ringsignaturen und vertraulichen Transaktionen. Datenschutzmünzen wie Moner...

Was ist der Unterschied zwischen öffentlichen, privaten und Konsortiumketten?

Mar 17,2025 at 08:40am

Schlüsselpunkte: Öffentliche Blockchains: Offene, genehmigte Netzwerke mit transparenten Transaktionen und dezentraler Governance. Sicherheit stützt sich auf ein riesiges Netzwerk von Teilnehmern. Private Blockchains: Erlaubte Netzwerke mit kontrollierter Zugang und Governance. Transaktionen sind nicht öffentlich zu sehen, was eine größere Privatsphäre ...

Wie wird die Blockchain -Technologie definiert?

Mar 17,2025 at 04:40am

Schlüsselpunkte: Die Blockchain -Technologie ist eine dezentrale, verteilte Ledger -Technologie (DLT), die Transaktionen über mehrere Computer hinweg aufzeichnet und überprüft. Es wird Kryptographie verwendet, um Transaktionen zu sichern und Zeitstempel zu sichern, wodurch sie stark gegen Manipulationen und Betrug resistent ist. Es gibt verschiedene Art...

Alle Artikel ansehen