-

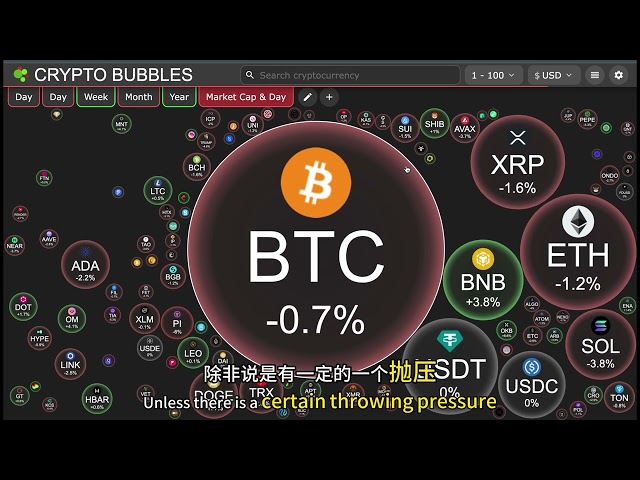

Bitcoin

Bitcoin $83,565.5890

0.92% -

Ethereum

Ethereum $1,918.9307

1.82% -

Tether USDt

Tether USDt $0.9999

-0.01% -

XRP

XRP $2.3536

1.62% -

BNB

BNB $632.4116

5.55% -

Solana

Solana $129.0005

-1.15% -

USDC

USDC $0.9999

0.01% -

Dogecoin

Dogecoin $0.1731

2.70% -

Cardano

Cardano $0.7251

2.04% -

TRON

TRON $0.2156

0.31% -

Pi

Pi $1.3560

-7.13% -

Chainlink

Chainlink $13.8390

1.67% -

UNUS SED LEO

UNUS SED LEO $9.8306

2.30% -

Toncoin

Toncoin $3.4290

0.92% -

Stellar

Stellar $0.2734

3.11% -

Hedera

Hedera $0.1926

3.13% -

Avalanche

Avalanche $18.6577

0.27% -

Shiba Inu

Shiba Inu $0.0...01303

2.32% -

Sui

Sui $2.2908

1.79% -

Litecoin

Litecoin $93.6027

4.77% -

Polkadot

Polkadot $4.3819

3.24% -

MANTRA

MANTRA $6.8166

3.95% -

Bitcoin Cash

Bitcoin Cash $338.1113

3.51% -

Ethena USDe

Ethena USDe $0.9997

-0.01% -

Dai

Dai $1.0001

-0.01% -

Bitget Token

Bitget Token $4.4542

1.41% -

Hyperliquid

Hyperliquid $13.7774

2.39% -

Monero

Monero $211.7538

0.42% -

Uniswap

Uniswap $6.2512

3.09% -

Aptos

Aptos $5.4004

3.73%

Welche Sicherheitsmaßnahmen gibt es zum Schutz der Inhaber von Tensor-Münzen (TNSR)?

Die Sicherheitsmaßnahmen von Tensor, darunter HSMs für die Speicherung privater Schlüssel, Multi-Faktor-Authentifizierung für den Benutzerzugriff und automatisierte Sicherheitsüberwachung, gewährleisten den Schutz digitaler Vermögenswerte, die auf der Tensor-Blockchain gespeichert sind.

Dec 28, 2024 at 08:14 pm

Wichtige Punkte

- Hardware-Sicherheitsmodule (HSMs) : Dedizierte manipulationssichere Geräte, die zum Schutz der mit Token verbundenen privaten Schlüssel verwendet werden.

- Multi-Faktor-Authentifizierung (MFA) : Erfordert, dass Benutzer mehrere Formen der Identifizierung angeben, z. B. ein Passwort, einen per SMS gesendeten Sicherheitscode und/oder einen Fingerabdruckscan.

- Automatisierte Sicherheitsüberwachung und Reaktion auf Vorfälle : Überwacht Systemaktivitäten in Echtzeit, um verdächtige Aktivitäten zu erkennen und darauf zu reagieren.

- Proof-of-Stake (PoS)-Konsensmechanismus : Validiert Transaktionen und sichert das Netzwerk durch wirtschaftliche Anreize, wodurch das Risiko böswilliger Angriffe verringert wird.

- Smart Contracts : Benutzerdefinierte Programme, die auf der Tensor-Blockchain gespeichert sind und sichere Transaktionen und Funktionen ermöglichen.

Sicherheitsmaßnahmen im Detail

Hardware-Sicherheitsmodule (HSMs)

HSMs sind physische Geräte, die eine manipulationssichere Umgebung zum Speichern sensibler Daten bieten sollen, einschließlich der privaten Schlüssel, die für den Zugriff auf Tensor-Coins verwendet werden. Die HSMs sind äußerst sicher und verfügen über fortschrittliche physische und kryptografische Schutzmaßnahmen, um unbefugten Zugriff oder Manipulation privater Schlüssel zu verhindern. Durch den Einsatz von HSMs profitieren Tensor-Coin-Inhaber von einem hohen Maß an Sicherheit für ihre digitalen Vermögenswerte.

Multi-Faktor-Authentifizierung (MFA)

MFA bietet eine zusätzliche Sicherheitsebene, indem Benutzer beim Zugriff auf ihre Tensor-Coin-Konten mehrere Identifikationsformen angeben müssen. Dabei wird eine Kombination aus einem Passwort, einem per SMS gesendeten Sicherheitscode und/oder einem Fingerabdruck-Scan verwendet. Wenn MFA aktiviert ist, können Angreifer ohne die zusätzlichen Verifizierungsfaktoren nicht auf das Konto zugreifen, selbst wenn das primäre Passwort kompromittiert wird.

Automatisierte Sicherheitsüberwachung und Reaktion auf Vorfälle

Tensor verwendet fortschrittliche Sicherheitsüberwachungssysteme, die die Systemaktivitäten ständig in Echtzeit überwachen. Diese Systeme sind darauf ausgelegt, verdächtige Aktivitäten wie unbefugte Anmeldeversuche, anomale Transaktionen oder Änderungen in Benutzerprofilen zu erkennen und darauf zu reagieren. Im Falle eines Vorfalls lösen die Überwachungssysteme automatisierte Reaktionen aus, einschließlich der Versendung von Warnmeldungen an das Sicherheitspersonal und der Einleitung geeigneter Schadensbegrenzungsmaßnahmen.

Proof-of-Stake (PoS)-Konsensmechanismus

Tensor nutzt einen Proof-of-Stake (PoS)-Konsensmechanismus, um Transaktionen zu validieren und das Netzwerk zu sichern. Im Gegensatz zu Proof-of-Work-Systemen (PoW), die eine erhebliche Rechenleistung erfordern, ist PoS auf wirtschaftliche Anreize angewiesen, um Knoten zur Validierung von Transaktionen und zur Aufrechterhaltung der Netzwerkintegrität anzuregen. Durch das Abstecken ihrer Tensor-Münzen haben Prüfer einen finanziellen Anreiz, sich ehrlich zu verhalten und das Netzwerk zu schützen, wodurch es widerstandsfähiger gegen böswillige Angriffe wird.

Intelligente Verträge

Tensor unterstützt die Erstellung und Ausführung intelligenter Verträge auf seiner Blockchain. Smart Contracts sind maßgeschneiderte Programme, die sichere Transaktionen und Funktionalitäten ermöglichen, ohne dass Zwischenhändler erforderlich sind. Mit ihnen lassen sich komplexe Prozesse automatisieren, Vermögenswerte verwalten und bestimmte Auflagen transparent und nachprüfbar durchsetzen. Durch den Einsatz intelligenter Verträge können Tensor-Coin-Inhaber die Sicherheit und Integrität ihrer Transaktionen und Interaktionen innerhalb des Tensor-Ökosystems verbessern.

FAQs

F: Wie kann ich die Multi-Faktor-Authentifizierung (MFA) für mein Tensor-Coin-Konto aktivieren?

A: MFA kann über die Tensor-Coin-Wallet-Einstellungen aktiviert werden. Benutzer können zur zusätzlichen Überprüfung eine Kombination aus Passwort, per SMS gesendetem Sicherheitscode oder Fingerabdruckscan verwenden.

F: Was sind die Mindestsicherheitsanforderungen für die Aufbewahrung von Tensor-Coins?

A: Es wird empfohlen, Tensor-Coins in einer Hardware-Wallet aufzubewahren, die das höchste Maß an Sicherheit bietet. Weitere sichere Speicheroptionen sind seriöse und regulierte Kryptowährungsbörsen oder Software-Wallets mit starken Sicherheitsfunktionen.

F: Welche Rolle spielt der Proof-of-Stake (PoS)-Konsensmechanismus beim Schutz von Tensor-Coin-Inhabern?

A: Der PoS-Konsensmechanismus bietet Knoten einen Anreiz, Transaktionen zu validieren und das Netzwerk durch wirtschaftliche Belohnungen zu sichern. Dies verringert das Risiko böswilliger Angriffe, da Knoten ein finanzielles Interesse daran haben, die Integrität des Netzwerks aufrechtzuerhalten und den Wert der Tensor-Coins zu schützen.

Haftungsausschluss:info@kdj.com

Die bereitgestellten Informationen stellen keine Handelsberatung dar. kdj.com übernimmt keine Verantwortung für Investitionen, die auf der Grundlage der in diesem Artikel bereitgestellten Informationen getätigt werden. Kryptowährungen sind sehr volatil und es wird dringend empfohlen, nach gründlicher Recherche mit Vorsicht zu investieren!

Wenn Sie glauben, dass der auf dieser Website verwendete Inhalt Ihr Urheberrecht verletzt, kontaktieren Sie uns bitte umgehend (info@kdj.com) und wir werden ihn umgehend löschen.

-

MUBARAK Jetzt handeln

MUBARAK Jetzt handeln$0.1164

50.76%

-

BNX Jetzt handeln

BNX Jetzt handeln$1.7658

41.50%

-

CAKE Jetzt handeln

CAKE Jetzt handeln$2.5771

41.06%

-

MERL Jetzt handeln

MERL Jetzt handeln$0.1346

25.17%

-

CARV Jetzt handeln

CARV Jetzt handeln$0.3693

23.02%

-

CHEEMS Jetzt handeln

CHEEMS Jetzt handeln$0.0...01179

18.56%

- OKX pausiert seinen Dex -Aggregator, nachdem er entdeckt hatte, dass die Lazarus Group versucht hat, ihre Dienste zu missbrauchen

- 2025-03-17 20:50:57

- BTFD Coin (BTFD) Vorverkaufs -Kraftpaket, das bereits 6,32 Millionen US -Dollar gezogen wird

- 2025-03-17 20:50:57

- BTFD -Münze: Der heißeste Vorverkauf mit einem lukrativen Überweisungsprogramm

- 2025-03-17 20:50:57

- Die nächste große Entscheidung der Federal Reserve ist gleich um die Ecke.

- 2025-03-17 20:50:57

- Top 7 Meme -Münzen, die im März 2025 explodieren sollen

- 2025-03-17 20:50:57

- Wemade steht aufgrund eines groß angelegten Hacking-Vorfalls nach einem Fehler bei der Offenlegung der Zirkulation der virtuellen Währung wieder kurz vor dem Delistieren.

- 2025-03-17 20:45:57

Verwandtes Wissen

Welche Kryptowährungs -Websites sind gut für Anfänger?

Mar 14,2025 at 04:48pm

Coinbase Benutzer - Freundliche Schnittstelle : Coinbase bietet eine saubere und intuitive Oberfläche, die für Anfänger einfach navigieren kann. Die Plattform ist unkompliziert mit klaren Anweisungen für Aufgaben wie dem Erstellen eines Kontos, der Einzahlung von Mitteln und dem Kauf/Verkauf von Kryptowährungen. Wenn Sie sich beispielsweise anmelden, w...

Wie viel wird Bitcoin im Jahr 2025 wert sein?

Mar 14,2025 at 04:23pm

Die Vorhersage des Werts von Bitcoin im Jahr 2025 ist eine äußerst komplexe Aufgabe. Bitcoin hat als Pionier von Kryptowährungen einen Preis, der von einer Vielzahl von Faktoren beeinflusst wird, die von der Marktdynamik und technologischen Fortschritten bis hin zu regulatorischen Veränderungen und globalen wirtschaftlichen Bedingungen reichen. Marktan...

Wie kann man einen ERC-20-Token ausstellen?

Mar 15,2025 at 04:20pm

Schlüsselpunkte: Verständnis der Voraussetzungen für die Erc-20-Token-Schöpfung. Auswahl der richtigen Entwicklungsumgebung und der richtigen Tools. Schreiben des Smart Contract Code. Kompilieren und Bereitstellen des Smart -Vertrags im Ethereum -Netzwerk. Testen Sie das eingesetzte Token gründlich. Auflistung des Tokens an Börsen (optional). Wie kann m...

Was sind die Kernfunktionen des Smart-Vertrags von ERC-20-Token?

Mar 15,2025 at 11:10am

Schlüsselpunkte: ERC-20 Smart Contracts definieren die Kernfunktionalität eines Tokens und ermöglichen die Übertragbarkeit, das Gleichgewichtsverfolgung und die Zulassung delegierter Transfers. Abgesehen von den grundlegenden Token -Mechanikern können intelligente Verträge Funktionen wie Verbrennungen, Münzen und Pause auf Token -Transaktionen enthalten...

Was sind die Hauptfunktionen von ERC-20-Token?

Mar 13,2025 at 12:21am

Schlüsselpunkte: ERC-20-Token sind standardisierte Token, die auf der Ethereum-Blockchain basieren und die Interoperabilität und Benutzerfreundlichkeit ermöglichen. Ihre Hauptfunktion ist es, filmische Vermögenswerte darzustellen, was bedeutet, dass jedes Token mit jedem anderen derselben Typ austauschbar ist. ERC-20-Token ermöglichen verschiedene Anwen...

Wie werden ERC-20-Token auf der Ethereum-Blockchain erstellt?

Mar 13,2025 at 01:30pm

Schlüsselpunkte: ERC-20-Token werden durch Bereitstellen eines intelligenten Vertrags für die Ethereum-Blockchain erstellt. Dieser intelligente Vertrag definiert die Eigenschaften des Tokens wie Name, Symbol, Gesamtversorgung und Dezimalstellen. Mehrere Tools und Plattformen vereinfachen den Prozess, einschließlich Online -IDES und dedizierten Token -Er...

Welche Kryptowährungs -Websites sind gut für Anfänger?

Mar 14,2025 at 04:48pm

Coinbase Benutzer - Freundliche Schnittstelle : Coinbase bietet eine saubere und intuitive Oberfläche, die für Anfänger einfach navigieren kann. Die Plattform ist unkompliziert mit klaren Anweisungen für Aufgaben wie dem Erstellen eines Kontos, der Einzahlung von Mitteln und dem Kauf/Verkauf von Kryptowährungen. Wenn Sie sich beispielsweise anmelden, w...

Wie viel wird Bitcoin im Jahr 2025 wert sein?

Mar 14,2025 at 04:23pm

Die Vorhersage des Werts von Bitcoin im Jahr 2025 ist eine äußerst komplexe Aufgabe. Bitcoin hat als Pionier von Kryptowährungen einen Preis, der von einer Vielzahl von Faktoren beeinflusst wird, die von der Marktdynamik und technologischen Fortschritten bis hin zu regulatorischen Veränderungen und globalen wirtschaftlichen Bedingungen reichen. Marktan...

Wie kann man einen ERC-20-Token ausstellen?

Mar 15,2025 at 04:20pm

Schlüsselpunkte: Verständnis der Voraussetzungen für die Erc-20-Token-Schöpfung. Auswahl der richtigen Entwicklungsumgebung und der richtigen Tools. Schreiben des Smart Contract Code. Kompilieren und Bereitstellen des Smart -Vertrags im Ethereum -Netzwerk. Testen Sie das eingesetzte Token gründlich. Auflistung des Tokens an Börsen (optional). Wie kann m...

Was sind die Kernfunktionen des Smart-Vertrags von ERC-20-Token?

Mar 15,2025 at 11:10am

Schlüsselpunkte: ERC-20 Smart Contracts definieren die Kernfunktionalität eines Tokens und ermöglichen die Übertragbarkeit, das Gleichgewichtsverfolgung und die Zulassung delegierter Transfers. Abgesehen von den grundlegenden Token -Mechanikern können intelligente Verträge Funktionen wie Verbrennungen, Münzen und Pause auf Token -Transaktionen enthalten...

Was sind die Hauptfunktionen von ERC-20-Token?

Mar 13,2025 at 12:21am

Schlüsselpunkte: ERC-20-Token sind standardisierte Token, die auf der Ethereum-Blockchain basieren und die Interoperabilität und Benutzerfreundlichkeit ermöglichen. Ihre Hauptfunktion ist es, filmische Vermögenswerte darzustellen, was bedeutet, dass jedes Token mit jedem anderen derselben Typ austauschbar ist. ERC-20-Token ermöglichen verschiedene Anwen...

Wie werden ERC-20-Token auf der Ethereum-Blockchain erstellt?

Mar 13,2025 at 01:30pm

Schlüsselpunkte: ERC-20-Token werden durch Bereitstellen eines intelligenten Vertrags für die Ethereum-Blockchain erstellt. Dieser intelligente Vertrag definiert die Eigenschaften des Tokens wie Name, Symbol, Gesamtversorgung und Dezimalstellen. Mehrere Tools und Plattformen vereinfachen den Prozess, einschließlich Online -IDES und dedizierten Token -Er...

Alle Artikel ansehen