-

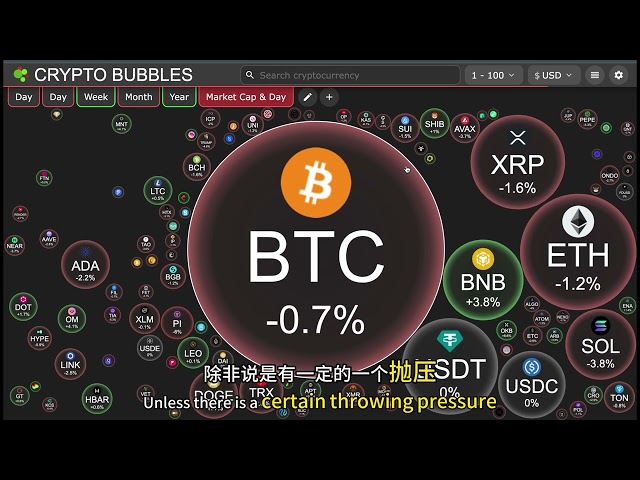

Bitcoin

Bitcoin $83,565.5890

0.92% -

Ethereum

Ethereum $1,918.9307

1.82% -

Tether USDt

Tether USDt $0.9999

-0.01% -

XRP

XRP $2.3536

1.62% -

BNB

BNB $632.4116

5.55% -

Solana

Solana $129.0005

-1.15% -

USDC

USDC $0.9999

0.01% -

Dogecoin

Dogecoin $0.1731

2.70% -

Cardano

Cardano $0.7251

2.04% -

TRON

TRON $0.2156

0.31% -

Pi

Pi $1.3560

-7.13% -

Chainlink

Chainlink $13.8390

1.67% -

UNUS SED LEO

UNUS SED LEO $9.8306

2.30% -

Toncoin

Toncoin $3.4290

0.92% -

Stellar

Stellar $0.2734

3.11% -

Hedera

Hedera $0.1926

3.13% -

Avalanche

Avalanche $18.6577

0.27% -

Shiba Inu

Shiba Inu $0.0...01303

2.32% -

Sui

Sui $2.2908

1.79% -

Litecoin

Litecoin $93.6027

4.77% -

Polkadot

Polkadot $4.3819

3.24% -

MANTRA

MANTRA $6.8166

3.95% -

Bitcoin Cash

Bitcoin Cash $338.1113

3.51% -

Ethena USDe

Ethena USDe $0.9997

-0.01% -

Dai

Dai $1.0001

-0.01% -

Bitget Token

Bitget Token $4.4542

1.41% -

Hyperliquid

Hyperliquid $13.7774

2.39% -

Monero

Monero $211.7538

0.42% -

Uniswap

Uniswap $6.2512

3.09% -

Aptos

Aptos $5.4004

3.73%

Welche Sicherheitsmaßnahmen gibt es zum Schutz von Bobo-Münzinhabern?

Satz: Die robusten Sicherheitsmaßnahmen von Bobo Coin, einschließlich fortschrittlicher Bedrohungserkennung, Multi-Faktor-Authentifizierung und branchenführender Sicherheitsstandards für Kryptowährungen, gewährleisten die Sicherheit und Integrität der Benutzergelder und -daten.

Dec 28, 2024 at 02:51 pm

Kernpunkte des Artikels:

- Robuste Sicherheitsinfrastruktur: Automatisierte Bedrohungserkennung und -prävention

- Multi-Faktor-Authentifizierung und biometrische Überprüfung

- Branchenführende Sicherheitsstandards für Kryptowährungen

- Regelmäßige Sicherheitsaudits und Penetrationstests

- Transparente und offene Sicherheitspraktiken

- Engagiertes Sicherheitsteam und Überwachung rund um die Uhr

- Kryptografische Verschlüsselungs- und Hashing-Technologie

- Bug-Bounty-Programm für ethische Hacker

- Versicherungsschutz gegen Cyber-Angriffe

1. Robuste Sicherheitsinfrastruktur: Automatisierte Bedrohungserkennung und -prävention

Bobo Coin nutzt eine hochmoderne Sicherheitsinfrastruktur, die den Netzwerkverkehr ständig auf böswillige Aktivitäten überwacht und analysiert. Fortschrittliche Bedrohungserkennungssysteme nutzen maschinelle Lernalgorithmen, um verdächtige Muster und Anomalien in Echtzeit zu identifizieren und zu blockieren. Dieser automatisierte Schutz stellt sicher, dass potenzielle Bedrohungen gemindert werden, bevor sie Auswirkungen auf die Gelder der Benutzer haben.

2. Multi-Faktor-Authentifizierung und biometrische Überprüfung

Bobo Coin implementiert mehrere Authentifizierungsebenen, um unbefugten Zugriff auf Benutzerkonten zu verhindern. Bei der Multi-Faktor-Authentifizierung müssen Benutzer beim Anmelden zwei oder mehr Arten der Identifizierung angeben. Dazu gehört eine Kombination aus Passwörtern, SMS-Verifizierungscodes und biometrischen Daten wie Fingerabdrücken und Gesichtserkennung. Durch die Verwendung mehrerer Authentifizierungsmethoden reduziert Bobo Coin das Risiko von Kontoübernahmen und Betrug erheblich.

3. Branchenführende Sicherheitsstandards für Kryptowährungen

Bobo Coin hält sich an die höchsten Industriestandards für die Sicherheit von Kryptowährungen, einschließlich Verschlüsselung, Hashing und Verfahren zur sicheren Speicherung von Schlüsseln. Alle Benutzerdaten und Transaktionen werden im Ruhezustand und während der Übertragung verschlüsselt, um Vertraulichkeit und Datenintegrität zu gewährleisten. Um Benutzergelder vor unbefugtem Zugriff und Manipulation zu schützen, werden kryptografische Algorithmen wie AES-256 und SHA-256 eingesetzt.

4. Regelmäßige Sicherheitsaudits und Penetrationstests

Bobo Coin wird regelmäßigen Sicherheitsüberprüfungen und Penetrationstests durch unabhängige Sicherheitsfirmen unterzogen, um potenzielle Schwachstellen zu identifizieren und zu beheben. Diese Audits umfassen eine umfassende Überprüfung der Architektur, des Codes und der Sicherheitsmaßnahmen der Plattform, um sicherzustellen, dass sie den höchsten Sicherheitsstandards entsprechen. Die identifizierten Schwachstellen werden umgehend behoben, wodurch die Sicherheitslage der Plattform weiter gestärkt wird.

5. Transparente und offene Sicherheitspraktiken

Bobo Coin verfolgt einen transparenten Sicherheitsansatz, indem es seine Sicherheitsrichtlinien und -verfahren zur öffentlichen Kontrolle veröffentlicht. Die Plattform ermutigt Benutzer, vermutete Sicherheitslücken oder -probleme über einen speziellen Meldekanal zu melden. Diese Transparenz schafft Vertrauen und ermöglicht es der Community, aktiv zur Sicherheit der Plattform beizutragen.

6. Engagiertes Sicherheitsteam und Überwachung rund um die Uhr

Bobo Coin verfügt über ein engagiertes Team von Sicherheitsspezialisten, die die Plattform ständig auf verdächtige Aktivitäten überwachen und auf Sicherheitsvorfälle reagieren. Dieses Team steht rund um die Uhr zur Verfügung, um eine schnelle und wirksame Abwehr von Bedrohungen zu gewährleisten und die Auswirkungen auf die Gelder der Benutzer zu minimieren.

7. Kryptografische Verschlüsselungs- und Hashing-Technologie

Bobo Coin nutzt fortschrittliche kryptografische Verschlüsselungsalgorithmen, um Benutzerdaten und Transaktionen zu schützen. AES-256, ein Verschlüsselungsstandard auf Militärniveau, wird zur Verschlüsselung aller vertraulichen Benutzerinformationen verwendet, einschließlich Passwörtern, privaten Schlüsseln und Transaktionsdetails. Hashing-Algorithmen wie SHA-256 sorgen für Datenintegrität und stellen sicher, dass Änderungen an Daten leicht erkannt werden können.

8. Bug-Bounty-Programm für ethische Hacker

Bobo Coin betreibt ein Bug-Bounty-Programm, das ethische Hacker für die Meldung von Sicherheitslücken belohnt. Dieses Programm ermutigt die Community, aktiv nach potenziellen Schwachstellen in der Sicherheit der Plattform zu suchen und diese zu melden. Durch die Förderung von ethischem Hacking fördert Bobo Coin einen kollaborativen Sicherheitsansatz und verbessert die Sicherheitslage der Plattform weiter.

9. Versicherungsschutz gegen Cyber-Angriffe

Um seinen Benutzern zusätzliche Sicherheit zu bieten, hat Bobo Coin einen Versicherungsschutz gegen Cyberangriffe abgeschlossen. Diese Versicherungspolice bietet finanziellen Schutz vor unbefugtem Zugriff auf Benutzergelder oder -daten aufgrund von Sicherheitsverletzungen oder böswilligen Aktivitäten. Die Versicherung stellt sicher, dass die Vermögenswerte der Nutzer im Falle eines Cyberangriffs geschützt sind, wodurch potenzielle finanzielle Verluste weiter gemindert werden.

FAQs

1. Welche Rolle spielt das engagierte Sicherheitsteam bei Bobo Coin?

- Das engagierte Sicherheitsteam überwacht verdächtige Aktivitäten, reagiert umgehend auf Sicherheitsvorfälle und überwacht rund um die Uhr, um Benutzerdaten und Gelder zu schützen.

2. Können Sie erklären, wie die Multi-Faktor-Authentifizierung zum Schutz von Benutzerkonten beiträgt?

- Die Multi-Faktor-Authentifizierung erfordert mehrere Formen der Identifizierung, wodurch es für Hacker schwieriger wird, Zugriff auf Konten zu erhalten, selbst wenn sie nur eine Zugangsdaten erhalten.

3. Welche Vorteile bietet das Bug-Bounty-Programm für ethische Hacker?

- Das Bug-Bounty-Programm ermutigt die Community, aktiv nach Sicherheitslücken zu suchen und diese zu melden, um potenzielle Sicherheitsbedrohungen umgehend zu erkennen und zu beheben.

Haftungsausschluss:info@kdj.com

Die bereitgestellten Informationen stellen keine Handelsberatung dar. kdj.com übernimmt keine Verantwortung für Investitionen, die auf der Grundlage der in diesem Artikel bereitgestellten Informationen getätigt werden. Kryptowährungen sind sehr volatil und es wird dringend empfohlen, nach gründlicher Recherche mit Vorsicht zu investieren!

Wenn Sie glauben, dass der auf dieser Website verwendete Inhalt Ihr Urheberrecht verletzt, kontaktieren Sie uns bitte umgehend (info@kdj.com) und wir werden ihn umgehend löschen.

-

MUBARAK Jetzt handeln

MUBARAK Jetzt handeln$0.1164

50.76%

-

BNX Jetzt handeln

BNX Jetzt handeln$1.7658

41.50%

-

CAKE Jetzt handeln

CAKE Jetzt handeln$2.5771

41.06%

-

MERL Jetzt handeln

MERL Jetzt handeln$0.1346

25.17%

-

CARV Jetzt handeln

CARV Jetzt handeln$0.3693

23.02%

-

CHEEMS Jetzt handeln

CHEEMS Jetzt handeln$0.0...01179

18.56%

- Shiba Inu ($ shib) weigert sich, sich zurückzuziehen

- 2025-03-17 19:30:57

- Fear & Greed Index rutscht mit 22 zu „fürchten“ Territorium

- 2025-03-17 19:30:57

- Coinbase fügt Dinginme ($ dinginme) zu seiner Auflistungs -Roadmap hinzu und sendet den Preis des Tokens an

- 2025-03-17 19:30:57

- Bitcoin (BTC) blinkt starke bullische Signale und zielt auf 100.000 US -Dollar -Ausbruch in diesem Monat ab

- 2025-03-17 19:25:57

- Solaxy (SOLX) erhöht Vorverkauf 26,7 Mio. USD, um die Überlastungsprobleme von Solana zu beheben

- 2025-03-17 19:25:57

- Xrpturbo, ein KI-angetanter Launchpad für die nächste Generation von XRP-Token und NFTs

- 2025-03-17 19:25:57

Verwandtes Wissen

Welche Kryptowährungs -Websites sind gut für Anfänger?

Mar 14,2025 at 04:48pm

Coinbase Benutzer - Freundliche Schnittstelle : Coinbase bietet eine saubere und intuitive Oberfläche, die für Anfänger einfach navigieren kann. Die Plattform ist unkompliziert mit klaren Anweisungen für Aufgaben wie dem Erstellen eines Kontos, der Einzahlung von Mitteln und dem Kauf/Verkauf von Kryptowährungen. Wenn Sie sich beispielsweise anmelden, w...

Wie viel wird Bitcoin im Jahr 2025 wert sein?

Mar 14,2025 at 04:23pm

Die Vorhersage des Werts von Bitcoin im Jahr 2025 ist eine äußerst komplexe Aufgabe. Bitcoin hat als Pionier von Kryptowährungen einen Preis, der von einer Vielzahl von Faktoren beeinflusst wird, die von der Marktdynamik und technologischen Fortschritten bis hin zu regulatorischen Veränderungen und globalen wirtschaftlichen Bedingungen reichen. Marktan...

Wie kann man einen ERC-20-Token ausstellen?

Mar 15,2025 at 04:20pm

Schlüsselpunkte: Verständnis der Voraussetzungen für die Erc-20-Token-Schöpfung. Auswahl der richtigen Entwicklungsumgebung und der richtigen Tools. Schreiben des Smart Contract Code. Kompilieren und Bereitstellen des Smart -Vertrags im Ethereum -Netzwerk. Testen Sie das eingesetzte Token gründlich. Auflistung des Tokens an Börsen (optional). Wie kann m...

Was sind die Kernfunktionen des Smart-Vertrags von ERC-20-Token?

Mar 15,2025 at 11:10am

Schlüsselpunkte: ERC-20 Smart Contracts definieren die Kernfunktionalität eines Tokens und ermöglichen die Übertragbarkeit, das Gleichgewichtsverfolgung und die Zulassung delegierter Transfers. Abgesehen von den grundlegenden Token -Mechanikern können intelligente Verträge Funktionen wie Verbrennungen, Münzen und Pause auf Token -Transaktionen enthalten...

Was sind die Hauptfunktionen von ERC-20-Token?

Mar 13,2025 at 12:21am

Schlüsselpunkte: ERC-20-Token sind standardisierte Token, die auf der Ethereum-Blockchain basieren und die Interoperabilität und Benutzerfreundlichkeit ermöglichen. Ihre Hauptfunktion ist es, filmische Vermögenswerte darzustellen, was bedeutet, dass jedes Token mit jedem anderen derselben Typ austauschbar ist. ERC-20-Token ermöglichen verschiedene Anwen...

Wie werden ERC-20-Token auf der Ethereum-Blockchain erstellt?

Mar 13,2025 at 01:30pm

Schlüsselpunkte: ERC-20-Token werden durch Bereitstellen eines intelligenten Vertrags für die Ethereum-Blockchain erstellt. Dieser intelligente Vertrag definiert die Eigenschaften des Tokens wie Name, Symbol, Gesamtversorgung und Dezimalstellen. Mehrere Tools und Plattformen vereinfachen den Prozess, einschließlich Online -IDES und dedizierten Token -Er...

Welche Kryptowährungs -Websites sind gut für Anfänger?

Mar 14,2025 at 04:48pm

Coinbase Benutzer - Freundliche Schnittstelle : Coinbase bietet eine saubere und intuitive Oberfläche, die für Anfänger einfach navigieren kann. Die Plattform ist unkompliziert mit klaren Anweisungen für Aufgaben wie dem Erstellen eines Kontos, der Einzahlung von Mitteln und dem Kauf/Verkauf von Kryptowährungen. Wenn Sie sich beispielsweise anmelden, w...

Wie viel wird Bitcoin im Jahr 2025 wert sein?

Mar 14,2025 at 04:23pm

Die Vorhersage des Werts von Bitcoin im Jahr 2025 ist eine äußerst komplexe Aufgabe. Bitcoin hat als Pionier von Kryptowährungen einen Preis, der von einer Vielzahl von Faktoren beeinflusst wird, die von der Marktdynamik und technologischen Fortschritten bis hin zu regulatorischen Veränderungen und globalen wirtschaftlichen Bedingungen reichen. Marktan...

Wie kann man einen ERC-20-Token ausstellen?

Mar 15,2025 at 04:20pm

Schlüsselpunkte: Verständnis der Voraussetzungen für die Erc-20-Token-Schöpfung. Auswahl der richtigen Entwicklungsumgebung und der richtigen Tools. Schreiben des Smart Contract Code. Kompilieren und Bereitstellen des Smart -Vertrags im Ethereum -Netzwerk. Testen Sie das eingesetzte Token gründlich. Auflistung des Tokens an Börsen (optional). Wie kann m...

Was sind die Kernfunktionen des Smart-Vertrags von ERC-20-Token?

Mar 15,2025 at 11:10am

Schlüsselpunkte: ERC-20 Smart Contracts definieren die Kernfunktionalität eines Tokens und ermöglichen die Übertragbarkeit, das Gleichgewichtsverfolgung und die Zulassung delegierter Transfers. Abgesehen von den grundlegenden Token -Mechanikern können intelligente Verträge Funktionen wie Verbrennungen, Münzen und Pause auf Token -Transaktionen enthalten...

Was sind die Hauptfunktionen von ERC-20-Token?

Mar 13,2025 at 12:21am

Schlüsselpunkte: ERC-20-Token sind standardisierte Token, die auf der Ethereum-Blockchain basieren und die Interoperabilität und Benutzerfreundlichkeit ermöglichen. Ihre Hauptfunktion ist es, filmische Vermögenswerte darzustellen, was bedeutet, dass jedes Token mit jedem anderen derselben Typ austauschbar ist. ERC-20-Token ermöglichen verschiedene Anwen...

Wie werden ERC-20-Token auf der Ethereum-Blockchain erstellt?

Mar 13,2025 at 01:30pm

Schlüsselpunkte: ERC-20-Token werden durch Bereitstellen eines intelligenten Vertrags für die Ethereum-Blockchain erstellt. Dieser intelligente Vertrag definiert die Eigenschaften des Tokens wie Name, Symbol, Gesamtversorgung und Dezimalstellen. Mehrere Tools und Plattformen vereinfachen den Prozess, einschließlich Online -IDES und dedizierten Token -Er...

Alle Artikel ansehen