-

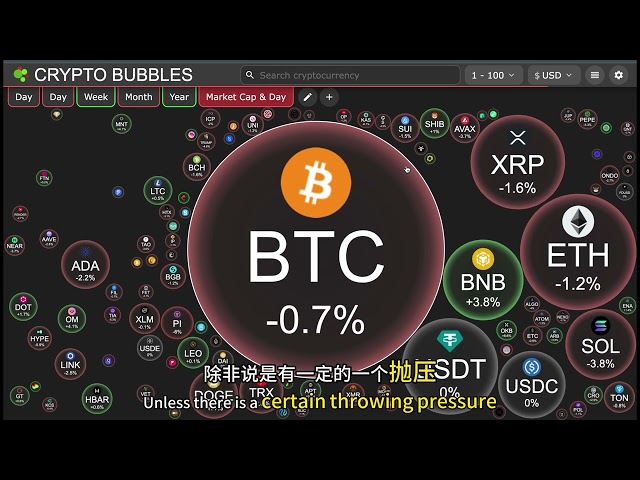

Bitcoin

Bitcoin $83,308.2173

0.04% -

Ethereum

Ethereum $1,911.1661

0.88% -

Tether USDt

Tether USDt $0.9997

-0.02% -

XRP

XRP $2.3343

1.86% -

BNB

BNB $632.8539

5.47% -

Solana

Solana $126.9605

-1.52% -

USDC

USDC $0.9998

0.00% -

Dogecoin

Dogecoin $0.1717

2.06% -

Cardano

Cardano $0.7202

2.43% -

TRON

TRON $0.2182

1.52% -

Pi

Pi $1.3208

-5.60% -

UNUS SED LEO

UNUS SED LEO $9.8257

-0.02% -

Chainlink

Chainlink $13.7213

1.74% -

Toncoin

Toncoin $3.4670

2.20% -

Stellar

Stellar $0.2756

3.96% -

Hedera

Hedera $0.1909

2.57% -

Avalanche

Avalanche $18.3868

-0.52% -

Shiba Inu

Shiba Inu $0.0...01285

-1.55% -

Sui

Sui $2.2823

2.09% -

Litecoin

Litecoin $93.1625

4.39% -

Polkadot

Polkadot $4.3723

3.39% -

MANTRA

MANTRA $6.9161

2.91% -

Bitcoin Cash

Bitcoin Cash $338.3350

2.43% -

Ethena USDe

Ethena USDe $0.9995

-0.01% -

Dai

Dai $1.0000

0.00% -

Bitget Token

Bitget Token $4.4308

1.31% -

Hyperliquid

Hyperliquid $13.6310

3.01% -

Monero

Monero $211.9370

0.69% -

Uniswap

Uniswap $6.1994

3.02% -

Aptos

Aptos $5.3749

3.80%

Comment empêcher les attaques de phishing sur les portefeuilles Bitcoin?

Protégez votre Bitcoin! Reconnaître les e-mails de phishing, les sites Web et les messages; Utilisez des mots de passe solides et 2FA; Choisissez des échanges réputés; Et ne partagez jamais votre phrase de semence. Signaler immédiatement toute tentative.

Mar 17, 2025 at 07:50 am

Points clés:

- Comprendre les tactiques de phishing utilisées contre les portefeuilles Bitcoin.

- Reconnaître les indicateurs de phishing communs dans les e-mails, les sites Web et les messages.

- Implémentation de pratiques de sécurité solides pour protéger votre portefeuille Bitcoin.

- En utilisant des échanges et des prestataires de portefeuilles réputés.

- Signaler les tentatives de phishing aux autorités appropriées.

Comment empêcher les attaques de phishing sur les portefeuilles Bitcoin?

Les attaques de phishing ciblant les portefeuilles Bitcoin sont une menace importante. Les criminels utilisent des tactiques trompeuses pour voler vos clés privées ou vos phrases de semences, leur accordant l'accès à vos fonds. Comprendre ces tactiques et mettre en œuvre des mesures de sécurité robustes est crucial pour protéger votre bitcoin.

Reconnaître les tentatives de phishing:

Les attaques de phishing imitent souvent la communication légitime. Méfiez-vous des e-mails non sollicités, des messages SMS ou des contacts sur les réseaux sociaux demandant les détails de votre portefeuille Bitcoin. Ces messages peuvent sembler provenir d'échanges, de fournisseurs de portefeuilles ou même de personnes que vous connaissez. Les entités légitimes ne demanderont jamais directement vos clés privées ou votre phrase de graines.

Emails et sites Web suspects:

Examinez attentivement les e-mails. Recherchez des erreurs grammaticales, des incohérences dans l'image de marque et des adresses e-mail inhabituelles. Les entreprises légitimes utilisent des adresses e-mail professionnelles. Ne cliquez jamais sur des liens dans des e-mails suspects; Au lieu de cela, tapez manuellement l'adresse du site Web dans votre navigateur. Consultez le certificat de sécurité du site Web (recherchez l'icône de cadenas dans la barre d'adresse).

Faux sites Web et applications:

Méfiez-vous des sites Web ou des applications qui prétendent offrir des rendements bitcoins accrus ou une crypto-monnaie gratuite. Ceux-ci servent souvent de fronts pour les attaques de phishing. Vérifiez toujours l'authenticité des sites Web et des applications avant d'entrer des informations personnelles ou de connecter votre portefeuille. Utilisez uniquement des sites Web officiels et téléchargez des applications à partir des magasins d'applications réputés.

Tactiques d'ingénierie sociale:

Les phishers utilisent souvent des tactiques d'ingénierie sociale pour manipuler les utilisateurs. Ils pourraient créer un sentiment d'urgence ou de peur de vous faire pression pour agir rapidement sans réfléchir. Ne vous précipitez jamais dans les décisions impliquant votre bitcoin; Prenez votre temps pour vérifier la légitimité des demandes.

Mot de passe solide et authentification à deux facteurs:

Utilisez des mots de passe solides et uniques pour tous vos comptes liés à Bitcoin. Évitez d'utiliser des mots de passe facilement supposables ou de réutiliser des mots de passe sur plusieurs plates-formes. Activez l'authentification à deux facteurs (2FA) dans la mesure du possible. 2FA ajoute une couche de sécurité supplémentaire, nécessitant une deuxième méthode de vérification, comme un code de votre téléphone, pour accéder à votre compte.

Sécurisez votre phrase de semence:

Votre phrase de semence est la clé de votre portefeuille Bitcoin. Traitez-le comme votre possession la plus précieuse. Ne partagez jamais votre phrase de semences avec personne et ne la stockez jamais numériquement sans cryptage robuste. Pensez à l'écrire sur papier et à le stocker en toute sécurité dans un emplacement physique.

Échanges réputés et fournisseurs de portefeuilles:

Choisissez des échanges réputés et des fournisseurs de portefeuilles avec un bilan de sécurité éprouvé. Recherchez la réputation et les mesures de sécurité de l'entreprise avant de leur confier votre bitcoin. Évitez d'utiliser des services inconnus ou mal examinés.

Mettre à jour régulièrement le logiciel:

Gardez votre logiciel de portefeuille et votre système d'exploitation à jour. Les mises à jour logicielles incluent souvent des correctifs de sécurité qui protègent contre les vulnérabilités connues. Le logiciel obsolète est plus sensible aux attaques.

Portefeuilles matériels:

Envisagez d'utiliser un portefeuille matériel pour une sécurité améliorée. Les portefeuilles matériels stockent vos clés privées hors ligne, ce qui les rend beaucoup plus résistants au phishing et à d'autres attaques en ligne. Ils offrent une couche supplémentaire de protection contre les logiciels malveillants et d'autres menaces numériques.

Éduquez-vous:

Restez informé des dernières techniques de phishing et des meilleures pratiques de sécurité. Vérifiez régulièrement les mises à jour et les nouvelles liées à la sécurité du Bitcoin. Comprendre les tactiques utilisées par les phishers vous aidera à mieux identifier et éviter les attaques potentielles.

Signaler des tentatives de phishing:

Si vous rencontrez une tentative de phishing, signalez-le aux autorités compétentes, y compris la plate-forme ou l'échange impliquée et les forces de l'ordre. Votre rapport peut aider à empêcher les autres de être victimes de la même attaque.

Questions fréquemment posées:

Q: Qu'est-ce qu'une attaque de phishing dans le contexte du bitcoin?

R: Une attaque de phishing implique des tentatives trompeuses de vous inciter à révéler les clés privées ou la phrase de graines de votre portefeuille Bitcoin. Cela se fait généralement par des e-mails frauduleux, des sites Web ou des messages déguisés en communication légitime.

Q: Comment puis-je savoir si un e-mail est une tentative de phishing?

R: Recherchez des erreurs grammaticales, des fautes d'orthographe et des incohérences dans l'image de marque. Vérifiez attentivement l'adresse e-mail de l'expéditeur. Les entreprises légitimes utilisent des adresses e-mail professionnelles. Évitez de cliquer directement sur les liens - tapez l'adresse du site Web manuellement dans votre navigateur.

Q: Que dois-je faire si je pense que j'ai été ciblé par une tentative de phishing?

R: Ne cliquez sur aucun lien et ne répondez pas au message. Changez immédiatement vos mots de passe et activez 2FA si vous ne l'avez pas déjà fait. Signalez l'incident à la plate-forme et aux autorités pertinentes.

Q: Les portefeuilles matériels sont-ils à l'abri des attaques de phishing?

R: Bien que les portefeuilles matériels offrent une protection nettement meilleure, ils ne sont pas entièrement immunisés. Vous pouvez toujours être phisé pour révéler votre phrase de graines de récupération ou être trompé dans l'envoi de fonds à une adresse malveillante.

Q: Quelle est la meilleure façon de stocker ma phrase de graines Bitcoin?

R: Écrivez-le sur papier en utilisant un stylo durable. Conservez-le dans un endroit sûr et physique, loin du feu et de l'eau. Ne le stockez pas numériquement, sauf si vous avez un cryptage très fort. Envisagez d'utiliser plusieurs copies, conservées dans des emplacements séparés et sécurisés.

Clause de non-responsabilité:info@kdj.com

Les informations fournies ne constituent pas des conseils commerciaux. kdj.com n’assume aucune responsabilité pour les investissements effectués sur la base des informations fournies dans cet article. Les crypto-monnaies sont très volatiles et il est fortement recommandé d’investir avec prudence après une recherche approfondie!

Si vous pensez que le contenu utilisé sur ce site Web porte atteinte à vos droits d’auteur, veuillez nous contacter immédiatement (info@kdj.com) et nous le supprimerons dans les plus brefs délais.

-

MUBARAK Échangez maintenant

MUBARAK Échangez maintenant$0.1457

138.40%

-

QRL Échangez maintenant

QRL Échangez maintenant$0.7741

63.47%

-

CAKE Échangez maintenant

CAKE Échangez maintenant$2.5545

42.27%

-

CARV Échangez maintenant

CARV Échangez maintenant$0.3918

31.62%

-

ALCH Échangez maintenant

ALCH Échangez maintenant$0.0675

29.19%

-

BNX Échangez maintenant

BNX Échangez maintenant$1.6466

26.30%

- Le prix de Binaryx (BNX) prend son dernier hourra avant son rebranding complet à quatre (forme) le 21 mars dans divers échanges de crypto.

- 2025-03-17 23:15:58

- La croissance de la stablecoin alimente la montée impressionnante de Solana

- 2025-03-17 23:10:57

- Le prix XRP a simplement clignoté le même signal qui a conduit à un rallye 6X!

- 2025-03-17 23:10:57

- Le jeton LightChain Ai (LCAI) peut être la prochaine grande chose

- 2025-03-17 23:10:57

- PI Network lance des domaines .PI, ouvrant son écosystème de blockchain à de nouvelles opportunités

- 2025-03-17 23:10:57

- Entrez Dawgz AI, où le trading AI rencontre la rentabilité réelle.

- 2025-03-17 23:10:57

Connaissances connexes

Comment utiliser plusieurs signatures sur mon portefeuille matériel sur mon appareil Ledger?

Mar 17,2025 at 01:36am

Points clés: Les portefeuilles multi-signatures (multisig) améliorent la sécurité en nécessitant plusieurs approbations pour les transactions. Les périphériques de grand livre prennent en charge le multisig via des portefeuilles compatibles et des configurations spécifiques. La configuration du multisig implique la génération de plusieurs clés et la con...

Comment utiliser le jalonnement sur mon appareil Ledger?

Mar 17,2025 at 12:41pm

Points clés: Les appareils de grand livre offrent un moyen sécurisé de joindre diverses crypto-monnaies. Cependant, le processus varie en fonction de la médaille et du fournisseur d'allumage choisi. Vous aurez généralement besoin d'un compte Ledger Live et de l'application correcte installée sur votre appareil. Il est crucial de comprendre l...

Comment exporter mes clés privées à partir de mon appareil Ledger?

Mar 17,2025 at 02:30pm

Points clés: Les appareils de grand livre n'exportent pas directement les clés privées au sens traditionnel. Les clés privées ne sont jamais révélées ou accessibles en dehors de l'élément sécurisé de l'appareil. Vous pouvez accéder et utiliser indirectement vos clés privées via l'interaction de l'appareil avec le logiciel de portefeu...

Comment résoudre un problème de connexion avec mon appareil Ledger?

Mar 16,2025 at 08:26am

Points clés: Le dépannage des problèmes de connexion du grand livre implique souvent de vérifier la charge de l'appareil, le câble USB et les ports USB de l'ordinateur. Les mises à jour logicielles sur le périphérique de grand livre et ses applications informatiques associées sont cruciales pour les fonctionnalités optimales et la stabilité de l...

Comment utiliser un gestionnaire de mots de passe sur mon grand livre nano s / x?

Mar 16,2025 at 09:25pm

Points clés: Les appareils du grand livre ne s'intègrent pas directement aux gestionnaires de mots de passe. Leur modèle de sécurité hiérarchise le stockage des clés hors ligne. Vous pouvez utiliser un gestionnaire de mots de passe pour les mots de passe de votre ordinateur , mais pas pour la phrase ou la broche de graines de l'appareil de votre...

Comment vérifier l'authenticité de mon appareil Ledger?

Mar 17,2025 at 02:45pm

Points clés: La vérification de l'authenticité de votre appareil Ledger consiste à vérifier plusieurs fonctionnalités de sécurité à la fois sur l'appareil lui-même et via le site officiel du Ledger. L'emballage et l'appareil lui-même contiennent des identificateurs uniques qui peuvent être vérifiés. Le site Web de Ledger fournit des outi...

Comment utiliser plusieurs signatures sur mon portefeuille matériel sur mon appareil Ledger?

Mar 17,2025 at 01:36am

Points clés: Les portefeuilles multi-signatures (multisig) améliorent la sécurité en nécessitant plusieurs approbations pour les transactions. Les périphériques de grand livre prennent en charge le multisig via des portefeuilles compatibles et des configurations spécifiques. La configuration du multisig implique la génération de plusieurs clés et la con...

Comment utiliser le jalonnement sur mon appareil Ledger?

Mar 17,2025 at 12:41pm

Points clés: Les appareils de grand livre offrent un moyen sécurisé de joindre diverses crypto-monnaies. Cependant, le processus varie en fonction de la médaille et du fournisseur d'allumage choisi. Vous aurez généralement besoin d'un compte Ledger Live et de l'application correcte installée sur votre appareil. Il est crucial de comprendre l...

Comment exporter mes clés privées à partir de mon appareil Ledger?

Mar 17,2025 at 02:30pm

Points clés: Les appareils de grand livre n'exportent pas directement les clés privées au sens traditionnel. Les clés privées ne sont jamais révélées ou accessibles en dehors de l'élément sécurisé de l'appareil. Vous pouvez accéder et utiliser indirectement vos clés privées via l'interaction de l'appareil avec le logiciel de portefeu...

Comment résoudre un problème de connexion avec mon appareil Ledger?

Mar 16,2025 at 08:26am

Points clés: Le dépannage des problèmes de connexion du grand livre implique souvent de vérifier la charge de l'appareil, le câble USB et les ports USB de l'ordinateur. Les mises à jour logicielles sur le périphérique de grand livre et ses applications informatiques associées sont cruciales pour les fonctionnalités optimales et la stabilité de l...

Comment utiliser un gestionnaire de mots de passe sur mon grand livre nano s / x?

Mar 16,2025 at 09:25pm

Points clés: Les appareils du grand livre ne s'intègrent pas directement aux gestionnaires de mots de passe. Leur modèle de sécurité hiérarchise le stockage des clés hors ligne. Vous pouvez utiliser un gestionnaire de mots de passe pour les mots de passe de votre ordinateur , mais pas pour la phrase ou la broche de graines de l'appareil de votre...

Comment vérifier l'authenticité de mon appareil Ledger?

Mar 17,2025 at 02:45pm

Points clés: La vérification de l'authenticité de votre appareil Ledger consiste à vérifier plusieurs fonctionnalités de sécurité à la fois sur l'appareil lui-même et via le site officiel du Ledger. L'emballage et l'appareil lui-même contiennent des identificateurs uniques qui peuvent être vérifiés. Le site Web de Ledger fournit des outi...

Voir tous les articles