-

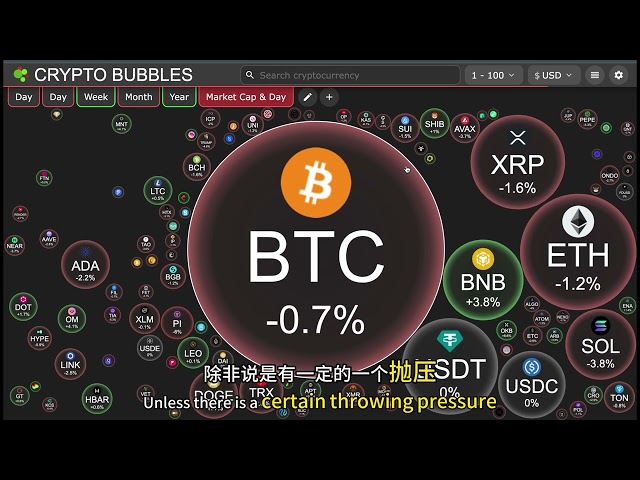

Bitcoin

Bitcoin $83,613.1228

1.16% -

Ethereum

Ethereum $1,913.0863

2.02% -

Tether USDt

Tether USDt $1.0000

-0.01% -

XRP

XRP $2.3403

1.49% -

BNB

BNB $636.1496

6.69% -

Solana

Solana $129.0821

-1.54% -

USDC

USDC $1.0000

0.00% -

Dogecoin

Dogecoin $0.1734

3.08% -

Cardano

Cardano $0.7251

2.13% -

TRON

TRON $0.2147

0.22% -

Pi

Pi $1.3584

-6.25% -

Chainlink

Chainlink $13.8309

1.63% -

UNUS SED LEO

UNUS SED LEO $9.8269

2.56% -

Toncoin

Toncoin $3.4285

1.59% -

Stellar

Stellar $0.2725

2.59% -

Hedera

Hedera $0.1917

3.27% -

Avalanche

Avalanche $18.6757

1.10% -

Shiba Inu

Shiba Inu $0.0...01306

2.59% -

Sui

Sui $2.2971

2.09% -

Litecoin

Litecoin $93.5667

4.66% -

Polkadot

Polkadot $4.3764

4.00% -

MANTRA

MANTRA $6.8171

3.70% -

Bitcoin Cash

Bitcoin Cash $336.6002

2.89% -

Ethena USDe

Ethena USDe $0.9996

-0.01% -

Dai

Dai $1.0000

-0.02% -

Bitget Token

Bitget Token $4.4694

2.49% -

Hyperliquid

Hyperliquid $13.9549

3.91% -

Monero

Monero $209.6631

-0.04% -

Uniswap

Uniswap $6.2461

3.20% -

Aptos

Aptos $5.3848

3.68%

Comment détecter si le portefeuille Dogecoin est infecté par des logiciels malveillants?

Protégez votre Dogecoin en utilisant un logiciel de portefeuille officiel, en mettant régulièrement la mise à jour des logiciels de sécurité et en vérifiant toutes les transactions. Évitez les liens suspects et envisagez un portefeuille matériel pour une sécurité améliorée contre les logiciels malveillants.

Mar 15, 2025 at 11:30 pm

Points clés:

- Activité inhabituelle: Surveillez votre portefeuille DoGECOIN pour des transactions inattendues ou des modifications d'équilibre.

- Intégrité du logiciel: assurez-vous que votre logiciel de portefeuille est téléchargé à partir de sources officielles et régulièrement mis à jour.

- Logiciel de sécurité: utilisez des logiciels antivirus et anti-malware robustes sur vos appareils.

- Liens / e-mails suspects: Évitez de cliquer sur des liens ou d'ouvrir des pièces jointes à partir de sources inconnues.

- Portefeuilles matériels: envisagez d'utiliser des portefeuilles matériels pour une sécurité améliorée.

- Vérification des transactions: vérifiez manuellement toutes les transactions avant confirmation.

- Plusieurs appareils: ne comptez pas uniquement sur un seul appareil pour gérer votre Dogecoin.

Comment détecter si le portefeuille Dogecoin est infecté par des logiciels malveillants?

La protection de votre portefeuille Dogecoin des logiciels malveillants est crucial pour empêcher le vol ou la perte de votre crypto-monnaie. Les logiciels malveillants peuvent prendre diverses formes, de KeyLoggers qui enregistrent votre mot de passe aux chevaux de Troie qui volent vos clés privées. La détection d'une infection nécessite une vigilance et des mesures de sécurité proactives.

1. Activité de portefeuille inhabituelle:

L'un des indicateurs les plus significatifs d'un portefeuille Dogecoin compromis est une activité inhabituelle. Cela comprend des transactions non autorisées, des modifications de solde inattendues ou des tentatives d'envoyer Dogecoin à des adresses inconnues. Surveillez régulièrement l'historique des transactions de votre portefeuille pour toute divergence. Si vous remarquez quelque chose de mal, agissez immédiatement.

2. Intégrité du logiciel:

Téléchargez toujours votre logiciel de portefeuille DoGECoin sur le site officiel ou les magasins d'applications de confiance. Évitez de télécharger à partir de sources non officielles ou d'utiliser des versions fissurées, car celles-ci peuvent contenir des logiciels malveillants. Vérifiez régulièrement les mises à jour et installez-les rapidement. Les mises à jour incluent souvent des correctifs de sécurité qui abordent les vulnérabilités connues.

3. Emploie un logiciel de sécurité robuste:

Installer et mettre à jour régulièrement des logiciels antivirus et anti-malware réputés sur tous les appareils que vous utilisez pour accéder à votre portefeuille Dogecoin. Ces programmes peuvent détecter et supprimer des logiciels malveillants avant de pouvoir compromettre votre sécurité. Exécutez périodiquement les analyses du système complet pour vous assurer que votre système reste propre.

4. Éviter les liens et les e-mails suspects:

Méfiez-vous des tentatives de phishing. Ne cliquez jamais sur les liens ou ouvrez les pièces jointes à partir de sources inconnues ou suspectes, en particulier les e-mails prétendant provenir de développeurs ou d'échanges de DoGECOIN. Ceux-ci peuvent conduire à des sites Web ou des téléchargements malveillants. Vérifiez toujours l'authenticité de l'expéditeur avant d'interagir avec toute communication.

5. L'importance des portefeuilles matériels:

Envisagez d'utiliser un portefeuille matériel pour stocker votre DoGECOIN. Les portefeuilles matériels sont des appareils physiques qui stockent vos clés privées hors ligne, ce qui les rend beaucoup plus sécurisés que les portefeuilles logiciels. Cela offre une couche supplémentaire de protection contre les logiciels malveillants qui pourraient infecter votre ordinateur.

6. Vérification des transactions manuellement:

Avant de confirmer toute transaction, revérifiez tous les détails, y compris l'adresse du destinataire et le montant de DoGECON envoyé. Une petite erreur peut entraîner une perte irréversible de fonds. Prenez votre temps et consultez attentivement chaque transaction.

7. Utilisation de plusieurs appareils:

Évitez de compter uniquement sur un seul appareil pour gérer votre Dogecoin. Si un appareil est compromis, vos fonds sont à risque. Utilisez plusieurs appareils et sauvegardez régulièrement vos données de portefeuille pour vous assurer d'avoir accès à votre DoGECONE même si un appareil échoue.

8. Comportement du système inhabituel:

Faites attention à tout comportement du système inhabituel. Cela peut inclure des performances plus lentes que normales, des fenêtres contextuelles inattendues ou des programmes en arrière-plan que vous ne reconnaissez pas. Il pourrait s'agir de signes d'activité de logiciels malveillants sur votre système. Enquêter immédiatement sur tout processus inconnu.

9. Mettre à jour régulièrement les systèmes d'exploitation:

Gardez vos systèmes d'exploitation (Windows, MacOS, Linux, Android, iOS) mis à jour avec les derniers correctifs de sécurité. Ces mises à jour incluent souvent des correctifs pour les vulnérabilités que les logiciels malveillants peuvent exploiter. La vérification régulière et l'installation des mises à jour est un aspect crucial de la maintenance de la sécurité du système.

10. Mots de passe et phrases de passe solides:

Utilisez des mots de passe et des phrases de passe solides et uniques pour votre portefeuille Dogecoin et tous les comptes connexes. Évitez d'utiliser des mots de passe facilement supposables et envisagez d'utiliser un gestionnaire de mots de passe pour vous aider à générer et à gérer des mots de passe solides et uniques. Cela améliorera considérablement votre sécurité.

Questions fréquemment posées:

Q: Les logiciels malveillants peuvent-ils voler directement mon Dogecoin à mon portefeuille à mon insu?

R: Oui, certains types de logiciels malveillants, tels que les keyloggers ou les chevaux de Troie qui volent des clés privés, peuvent permettre aux attaquants d'accéder et de voler votre Dogecoin sans votre connaissance ou votre interaction explicite.

Q: Si je soupçonne que mon portefeuille est infecté, que dois-je faire immédiatement?

R: Débranchez immédiatement votre appareil infecté d'Internet, exécutez une analyse complète du système avec votre logiciel anti-malware et envisagez de contacter le support de DoGECONE ou un expert en cybersécurité pour obtenir de l'aide.

Q: Les portefeuilles logiciels sont-ils moins sécurisés que les portefeuilles matériels?

R: Oui, les portefeuilles logiciels sont généralement considérés comme moins sécurisés que les portefeuilles matériels car ils sont vulnérables aux infections de logiciels malveillants sur l'appareil sur lequel ils sont stockés. Les portefeuilles matériels offrent une couche de protection supplémentaire en stockant les clés privées hors ligne.

Q: À quelle fréquence dois-je vérifier mon portefeuille Dogecoin pour une activité inhabituelle?

R: Il est conseillé de vérifier régulièrement votre portefeuille DoGECOIN, idéalement quotidien ou au moins plusieurs fois par semaine, pour surveiller toutes les transactions non autorisées ou changements d'équilibre. La fréquence dépend de votre tolérance au risque et de la quantité de Dogecoin que vous détienz.

Q: Puis-je récupérer mon Dogecoin si mon portefeuille est compromis?

R: La récupération dépend de la nature du compromis. Si vos clés privées sont volées, la récupération peut être impossible. Si le compromis est dû à une infection malveillante et que vos clés privées restent en sécurité, la récupération de votre portefeuille après le retrait du malware pourrait être possible, selon les mécanismes de sauvegarde du portefeuille.

Clause de non-responsabilité:info@kdj.com

Les informations fournies ne constituent pas des conseils commerciaux. kdj.com n’assume aucune responsabilité pour les investissements effectués sur la base des informations fournies dans cet article. Les crypto-monnaies sont très volatiles et il est fortement recommandé d’investir avec prudence après une recherche approfondie!

Si vous pensez que le contenu utilisé sur ce site Web porte atteinte à vos droits d’auteur, veuillez nous contacter immédiatement (info@kdj.com) et nous le supprimerons dans les plus brefs délais.

-

MUBARAK Échangez maintenant

MUBARAK Échangez maintenant$0.1164

50.76%

-

BNX Échangez maintenant

BNX Échangez maintenant$1.7658

41.50%

-

CAKE Échangez maintenant

CAKE Échangez maintenant$2.5771

41.06%

-

MERL Échangez maintenant

MERL Échangez maintenant$0.1346

25.17%

-

CARV Échangez maintenant

CARV Échangez maintenant$0.3693

23.02%

-

CHEEMS Échangez maintenant

CHEEMS Échangez maintenant$0.0...01179

18.56%

- Le taux de brûlure Shiba INU (SCH) monte plus de 1500% pour propulser un optimisme important des investisseurs

- 2025-03-17 19:15:57

- Une bouffée d'excitation a parcouru la communauté du réseau PI alors que la hausse très attendue de la valeur de jeton a propulsé Pi à un bref sommet de 1,70 $.

- 2025-03-17 19:15:57

- BlocScale, le premier IDO LaunchPad construit sur le grand livre XRP, voit sa vente de graines Bloc $ gagner rapidement en terrain

- 2025-03-17 19:15:57

- Solana (Sol) Modèle de tasse et de manche indique une rupture vers 3 800 $

- 2025-03-17 19:10:57

- Intelmarkets (INTL) Le prix pourrait voir la croissance après l'approbation potentielle d'un ETF XRP avant mai

- 2025-03-17 19:10:57

- Les baleines Cardano (ADA) font de meilleurs choix car ils déplacent une partie de leurs participations dans Mutuum Finance (MUTM)

- 2025-03-17 19:10:57

Connaissances connexes

Comment utiliser plusieurs signatures sur mon portefeuille matériel sur mon appareil Ledger?

Mar 17,2025 at 01:36am

Points clés: Les portefeuilles multi-signatures (multisig) améliorent la sécurité en nécessitant plusieurs approbations pour les transactions. Les périphériques de grand livre prennent en charge le multisig via des portefeuilles compatibles et des configurations spécifiques. La configuration du multisig implique la génération de plusieurs clés et la con...

Comment utiliser le jalonnement sur mon appareil Ledger?

Mar 17,2025 at 12:41pm

Points clés: Les appareils de grand livre offrent un moyen sécurisé de joindre diverses crypto-monnaies. Cependant, le processus varie en fonction de la médaille et du fournisseur d'allumage choisi. Vous aurez généralement besoin d'un compte Ledger Live et de l'application correcte installée sur votre appareil. Il est crucial de comprendre l...

Comment exporter mes clés privées à partir de mon appareil Ledger?

Mar 17,2025 at 02:30pm

Points clés: Les appareils de grand livre n'exportent pas directement les clés privées au sens traditionnel. Les clés privées ne sont jamais révélées ou accessibles en dehors de l'élément sécurisé de l'appareil. Vous pouvez accéder et utiliser indirectement vos clés privées via l'interaction de l'appareil avec le logiciel de portefeu...

Comment résoudre un problème de connexion avec mon appareil Ledger?

Mar 16,2025 at 08:26am

Points clés: Le dépannage des problèmes de connexion du grand livre implique souvent de vérifier la charge de l'appareil, le câble USB et les ports USB de l'ordinateur. Les mises à jour logicielles sur le périphérique de grand livre et ses applications informatiques associées sont cruciales pour les fonctionnalités optimales et la stabilité de l...

Comment utiliser un gestionnaire de mots de passe sur mon grand livre nano s / x?

Mar 16,2025 at 09:25pm

Points clés: Les appareils du grand livre ne s'intègrent pas directement aux gestionnaires de mots de passe. Leur modèle de sécurité hiérarchise le stockage des clés hors ligne. Vous pouvez utiliser un gestionnaire de mots de passe pour les mots de passe de votre ordinateur , mais pas pour la phrase ou la broche de graines de l'appareil de votre...

Comment vérifier l'authenticité de mon appareil Ledger?

Mar 17,2025 at 02:45pm

Points clés: La vérification de l'authenticité de votre appareil Ledger consiste à vérifier plusieurs fonctionnalités de sécurité à la fois sur l'appareil lui-même et via le site officiel du Ledger. L'emballage et l'appareil lui-même contiennent des identificateurs uniques qui peuvent être vérifiés. Le site Web de Ledger fournit des outi...

Comment utiliser plusieurs signatures sur mon portefeuille matériel sur mon appareil Ledger?

Mar 17,2025 at 01:36am

Points clés: Les portefeuilles multi-signatures (multisig) améliorent la sécurité en nécessitant plusieurs approbations pour les transactions. Les périphériques de grand livre prennent en charge le multisig via des portefeuilles compatibles et des configurations spécifiques. La configuration du multisig implique la génération de plusieurs clés et la con...

Comment utiliser le jalonnement sur mon appareil Ledger?

Mar 17,2025 at 12:41pm

Points clés: Les appareils de grand livre offrent un moyen sécurisé de joindre diverses crypto-monnaies. Cependant, le processus varie en fonction de la médaille et du fournisseur d'allumage choisi. Vous aurez généralement besoin d'un compte Ledger Live et de l'application correcte installée sur votre appareil. Il est crucial de comprendre l...

Comment exporter mes clés privées à partir de mon appareil Ledger?

Mar 17,2025 at 02:30pm

Points clés: Les appareils de grand livre n'exportent pas directement les clés privées au sens traditionnel. Les clés privées ne sont jamais révélées ou accessibles en dehors de l'élément sécurisé de l'appareil. Vous pouvez accéder et utiliser indirectement vos clés privées via l'interaction de l'appareil avec le logiciel de portefeu...

Comment résoudre un problème de connexion avec mon appareil Ledger?

Mar 16,2025 at 08:26am

Points clés: Le dépannage des problèmes de connexion du grand livre implique souvent de vérifier la charge de l'appareil, le câble USB et les ports USB de l'ordinateur. Les mises à jour logicielles sur le périphérique de grand livre et ses applications informatiques associées sont cruciales pour les fonctionnalités optimales et la stabilité de l...

Comment utiliser un gestionnaire de mots de passe sur mon grand livre nano s / x?

Mar 16,2025 at 09:25pm

Points clés: Les appareils du grand livre ne s'intègrent pas directement aux gestionnaires de mots de passe. Leur modèle de sécurité hiérarchise le stockage des clés hors ligne. Vous pouvez utiliser un gestionnaire de mots de passe pour les mots de passe de votre ordinateur , mais pas pour la phrase ou la broche de graines de l'appareil de votre...

Comment vérifier l'authenticité de mon appareil Ledger?

Mar 17,2025 at 02:45pm

Points clés: La vérification de l'authenticité de votre appareil Ledger consiste à vérifier plusieurs fonctionnalités de sécurité à la fois sur l'appareil lui-même et via le site officiel du Ledger. L'emballage et l'appareil lui-même contiennent des identificateurs uniques qui peuvent être vérifiés. Le site Web de Ledger fournit des outi...

Voir tous les articles