-

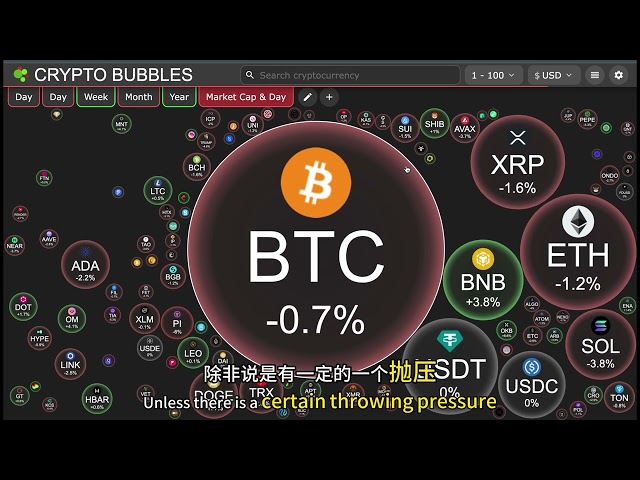

Bitcoin

Bitcoin $83,308.2173

0.04% -

Ethereum

Ethereum $1,911.1661

0.88% -

Tether USDt

Tether USDt $0.9997

-0.02% -

XRP

XRP $2.3343

1.86% -

BNB

BNB $632.8539

5.47% -

Solana

Solana $126.9605

-1.52% -

USDC

USDC $0.9998

0.00% -

Dogecoin

Dogecoin $0.1717

2.06% -

Cardano

Cardano $0.7202

2.43% -

TRON

TRON $0.2182

1.52% -

Pi

Pi $1.3208

-5.60% -

UNUS SED LEO

UNUS SED LEO $9.8257

-0.02% -

Chainlink

Chainlink $13.7213

1.74% -

Toncoin

Toncoin $3.4670

2.20% -

Stellar

Stellar $0.2756

3.96% -

Hedera

Hedera $0.1909

2.57% -

Avalanche

Avalanche $18.3868

-0.52% -

Shiba Inu

Shiba Inu $0.0...01285

-1.55% -

Sui

Sui $2.2823

2.09% -

Litecoin

Litecoin $93.1625

4.39% -

Polkadot

Polkadot $4.3723

3.39% -

MANTRA

MANTRA $6.9161

2.91% -

Bitcoin Cash

Bitcoin Cash $338.3350

2.43% -

Ethena USDe

Ethena USDe $0.9995

-0.01% -

Dai

Dai $1.0000

0.00% -

Bitget Token

Bitget Token $4.4308

1.31% -

Hyperliquid

Hyperliquid $13.6310

3.01% -

Monero

Monero $211.9370

0.69% -

Uniswap

Uniswap $6.1994

3.02% -

Aptos

Aptos $5.3749

3.80%

Qu’est-ce qu’un grand livre distribué ? Une introduction d'une minute aux registres distribués

Les registres distribués offrent une sécurité, une transparence et une efficacité améliorées dans la gestion des données grâce à leur architecture décentralisée et leurs fonctionnalités d'immuabilité.

Oct 22, 2024 at 08:12 am

Qu'est-ce que le grand livre distribué : guide du débutant

1. Définition :

Un grand livre distribué est une base de données numérique partagée sur un réseau d'ordinateurs, conservant une liste d'enregistrements en constante évolution. Chaque enregistrement comprend un bloc de données horodatées et liées aux précédentes. Cette architecture décentralisée offre plusieurs avantages clés.

2. Décentralisé :

Contrairement aux registres centralisés traditionnels, les registres distribués ne sont pas stockés sur un seul ordinateur ou serveur. Au lieu de cela, ils sont répartis sur plusieurs nœuds, ce qui les rend plus sécurisés et plus résistants aux falsifications ou aux points de défaillance uniques.

3. Transparence et immuabilité :

Chaque transaction sur un grand livre distribué est enregistrée dans la blockchain, créant ainsi un enregistrement transparent et immuable. Une fois qu’un enregistrement est ajouté à la blockchain, il est extrêmement difficile, voire impossible, de le modifier ou de le supprimer, garantissant ainsi l’intégrité et la confiance des données.

4. Sécurité améliorée :

La nature décentralisée et les techniques cryptographiques utilisées dans les registres distribués les rendent très résistants aux accès non autorisés ou aux violations de données. Toute tentative de modification du grand livre nécessite le consensus de la majorité des nœuds du réseau, ce qui rend pratiquement impossible aux acteurs malveillants de compromettre l'ensemble du système.

5. Efficacité :

Les registres distribués rationalisent les processus en éliminant les intermédiaires et en automatisant de nombreuses tâches manuelles. Cela peut améliorer considérablement la vitesse des transactions, réduire les coûts et permettre des paiements transfrontaliers et d’autres activités financières fluides.

6. Candidatures :

La technologie du grand livre distribué (DLT) a trouvé des applications dans divers secteurs, notamment :

- Finance : crypto-monnaies, actifs numériques et services bancaires blockchain

- Gestion de la chaîne d'approvisionnement : suivi et traçabilité des marchandises, garantissant la transparence et réduisant la fraude

- Santé : sécurisation et partage des dossiers médicaux, amélioration de la confidentialité des données et des soins aux patients

- Gouvernement : systèmes de vote, cadastre et identités numériques

- Autres : systèmes de vote, identités numériques et programmes de fidélité

Conclusion:

Les registres distribués sont des technologies transformatrices qui offrent une sécurité, une transparence et une efficacité améliorées dans la gestion des données et des transactions. Leur architecture décentralisée et leurs fonctionnalités d'immuabilité les rendent idéales pour les applications où la confiance et l'intégrité des données sont essentielles et offrent le potentiel de révolutionner divers secteurs.

Clause de non-responsabilité:info@kdj.com

Les informations fournies ne constituent pas des conseils commerciaux. kdj.com n’assume aucune responsabilité pour les investissements effectués sur la base des informations fournies dans cet article. Les crypto-monnaies sont très volatiles et il est fortement recommandé d’investir avec prudence après une recherche approfondie!

Si vous pensez que le contenu utilisé sur ce site Web porte atteinte à vos droits d’auteur, veuillez nous contacter immédiatement (info@kdj.com) et nous le supprimerons dans les plus brefs délais.

-

MUBARAK Échangez maintenant

MUBARAK Échangez maintenant$0.1457

138.40%

-

QRL Échangez maintenant

QRL Échangez maintenant$0.7741

63.47%

-

CAKE Échangez maintenant

CAKE Échangez maintenant$2.5545

42.27%

-

CARV Échangez maintenant

CARV Échangez maintenant$0.3918

31.62%

-

ALCH Échangez maintenant

ALCH Échangez maintenant$0.0675

29.19%

-

BNX Échangez maintenant

BNX Échangez maintenant$1.6466

26.30%

- Le prix de Binaryx (BNX) prend son dernier hourra avant son rebranding complet à quatre (forme) le 21 mars dans divers échanges de crypto.

- 2025-03-17 23:15:58

- La croissance de la stablecoin alimente la montée impressionnante de Solana

- 2025-03-17 23:10:57

- Le prix XRP a simplement clignoté le même signal qui a conduit à un rallye 6X!

- 2025-03-17 23:10:57

- Le jeton LightChain Ai (LCAI) peut être la prochaine grande chose

- 2025-03-17 23:10:57

- PI Network lance des domaines .PI, ouvrant son écosystème de blockchain à de nouvelles opportunités

- 2025-03-17 23:10:57

- Entrez Dawgz AI, où le trading AI rencontre la rentabilité réelle.

- 2025-03-17 23:10:57

Connaissances connexes

Does the Lightning Network support multi-signature wallets?

Mar 15,2025 at 10:06pm

Points clés: The Lightning Network itself doesn't directly support multi-signature wallets in the way that, say, a standard Bitcoin wallet does. Integration with multi-signature wallets is possible through clever routing and channel management techniques, but it's not a native feature. Les considérations de complexité et de sécurité impliquées d...

Qu'est-ce que le "routage d'oignon" dans le réseau Lightning?

Mar 16,2025 at 04:35pm

Points clés: Le routage d'oignon, un principe de base des réseaux d'anonymat comme Tor, est adapté pour une utilisation dans le réseau Lightning (LN) pour améliorer la confidentialité. Le routage d'oignon de LN diffère de Tor dans son accent sur le routage des paiements plutôt que sur l'accès général sur Internet. Le routage de l'oig...

Le réseau Lightning prend-il en charge les contrats intelligents?

Mar 16,2025 at 03:36am

Points clés: Le réseau Lightning lui-même ne prend pas directement en charge les contrats intelligents de Turing-Complete comme Ethereum. Il est conçu pour des transactions rapides et à faible fin, et non une logique programmable complexe. Cependant, il existe des projets en cours explorant des moyens d'intégrer des fonctionnalités de contrat intell...

Lightning Network s'appuie-t-il sur la chaîne principale Bitcoin?

Mar 17,2025 at 07:40am

Points clés: Le Lightning Network (LN) est une solution de mise à l'échelle de la couche 2 pour Bitcoin, ce qui signifie qu'il fonctionne au-dessus de la blockchain Bitcoin. Bien que les transactions LN soient réglées sur la blockchain Bitcoin, cela réduit considérablement la charge sur la chaîne principale. LN utilise des contrats intelligents ...

Que signifie la «liquidité» dans le réseau Lightning?

Mar 17,2025 at 04:20pm

Points clés: La liquidité du réseau Lightning fait référence aux fonds disponibles facilement accessibles pour les transactions immédiates dans les canaux de paiement. Une liquidité insuffisante peut entraîner des paiements ratés ou nécessiter un routage à travers plusieurs canaux, augmenter les frais et la latence. Les utilisateurs et les opérateurs de...

Lightning Network prend-il en charge la protection de la confidentialité?

Mar 17,2025 at 05:25pm

Points clés: Le réseau Lightning, tout en offrant des transactions Bitcoin plus rapides et moins chères, ne fournit pas intrinsèquement une forte confidentialité. Les détails de la transaction, bien que obscurcis, sont toujours potentiellement traçables par analyse sur la chaîne. Plusieurs techniques d'amélioration de la confidentialité peuvent être...

Does the Lightning Network support multi-signature wallets?

Mar 15,2025 at 10:06pm

Points clés: The Lightning Network itself doesn't directly support multi-signature wallets in the way that, say, a standard Bitcoin wallet does. Integration with multi-signature wallets is possible through clever routing and channel management techniques, but it's not a native feature. Les considérations de complexité et de sécurité impliquées d...

Qu'est-ce que le "routage d'oignon" dans le réseau Lightning?

Mar 16,2025 at 04:35pm

Points clés: Le routage d'oignon, un principe de base des réseaux d'anonymat comme Tor, est adapté pour une utilisation dans le réseau Lightning (LN) pour améliorer la confidentialité. Le routage d'oignon de LN diffère de Tor dans son accent sur le routage des paiements plutôt que sur l'accès général sur Internet. Le routage de l'oig...

Le réseau Lightning prend-il en charge les contrats intelligents?

Mar 16,2025 at 03:36am

Points clés: Le réseau Lightning lui-même ne prend pas directement en charge les contrats intelligents de Turing-Complete comme Ethereum. Il est conçu pour des transactions rapides et à faible fin, et non une logique programmable complexe. Cependant, il existe des projets en cours explorant des moyens d'intégrer des fonctionnalités de contrat intell...

Lightning Network s'appuie-t-il sur la chaîne principale Bitcoin?

Mar 17,2025 at 07:40am

Points clés: Le Lightning Network (LN) est une solution de mise à l'échelle de la couche 2 pour Bitcoin, ce qui signifie qu'il fonctionne au-dessus de la blockchain Bitcoin. Bien que les transactions LN soient réglées sur la blockchain Bitcoin, cela réduit considérablement la charge sur la chaîne principale. LN utilise des contrats intelligents ...

Que signifie la «liquidité» dans le réseau Lightning?

Mar 17,2025 at 04:20pm

Points clés: La liquidité du réseau Lightning fait référence aux fonds disponibles facilement accessibles pour les transactions immédiates dans les canaux de paiement. Une liquidité insuffisante peut entraîner des paiements ratés ou nécessiter un routage à travers plusieurs canaux, augmenter les frais et la latence. Les utilisateurs et les opérateurs de...

Lightning Network prend-il en charge la protection de la confidentialité?

Mar 17,2025 at 05:25pm

Points clés: Le réseau Lightning, tout en offrant des transactions Bitcoin plus rapides et moins chères, ne fournit pas intrinsèquement une forte confidentialité. Les détails de la transaction, bien que obscurcis, sont toujours potentiellement traçables par analyse sur la chaîne. Plusieurs techniques d'amélioration de la confidentialité peuvent être...

Voir tous les articles